Bezpieczeństwo

Post Affiliate Pro bardzo poważnie podchodzi do cyberbezpieczeństwa. Dowiedz się, jakie środki ochrony stosujemy, aby zabezpieczyć Twoje dane przed hakerami....

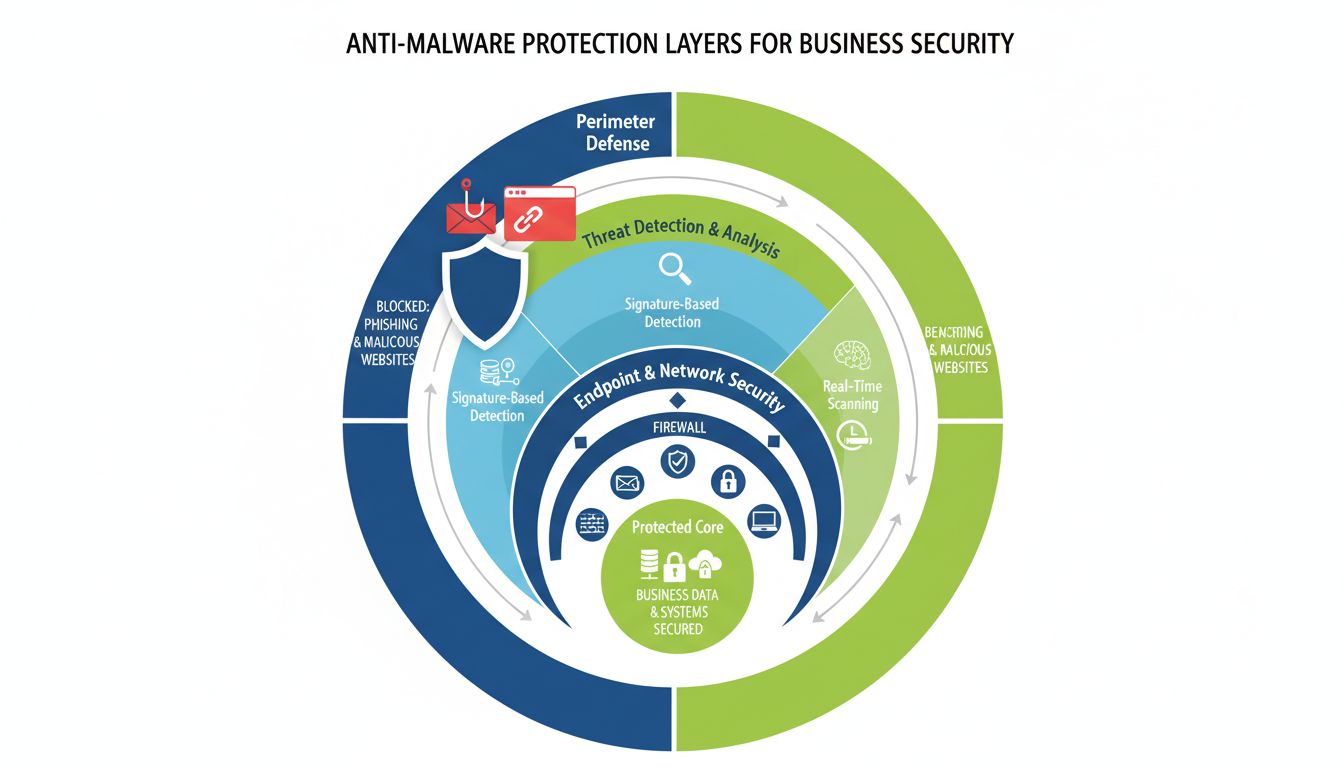

Dowiedz się, jak antymalware chroni Twoją firmę przed złośliwym oprogramowaniem, atakami phishingowymi i naruszeniami sieci. Poznaj metody wykrywania, strategie zapobiegania oraz najlepsze praktyki w zakresie bezpieczeństwa przedsiębiorstwa.

Oprogramowanie antymalware chroni Twoją firmę poprzez wykrywanie i blokowanie złośliwego oprogramowania dzięki detekcji sygnaturowej, analizie behawioralnej i skanowaniu w czasie rzeczywistym. Zapobiega atakom phishingowym, infekcjom ransomware i kradzieży danych oraz ogranicza ryzyko naruszenia sieci i przestojów operacyjnych.

Oprogramowanie antymalware stanowi kluczową warstwę obronną we współczesnej infrastrukturze cyberbezpieczeństwa biznesu. W 2025 roku, wraz ze wzrostem liczby cyberataków o 21% w porównaniu z rokiem poprzednim i coraz bardziej zaawansowanymi zagrożeniami, zrozumienie sposobu działania antymalware stało się niezbędne dla każdej organizacji przetwarzającej wrażliwe dane. Antymalware to nie pojedyncze narzędzie, lecz kompleksowe rozwiązanie łączące różne technologie wykrywania i zapobiegania, które mają na celu identyfikację, blokowanie oraz usuwanie złośliwego oprogramowania, zanim zdąży ono naruszyć systemy, wykraść dane lub zakłócić działalność firmy.

Znaczenie ochrony antymalware wykracza poza zwykłe usuwanie wirusów. Nowoczesne rozwiązania antymalware chronią przed szerokim wachlarzem zagrożeń, takich jak ransomware, spyware, trojany, robaki, adware, rootkity oraz malware bezplikowe. Każde z tych zagrożeń działa inaczej i wymaga specyficznych strategii wykrywania i eliminacji. Wdrażając solidną ochronę antymalware, firmy znacząco ograniczają swoją ekspozycję na cyberzagrożenia, utrzymują ciągłość działania, chronią zaufanie klientów oraz zapewniają zgodność z regulacjami dotyczącymi ochrony danych, takimi jak RODO czy HIPAA.

Nowoczesne rozwiązania antymalware wykorzystują wiele metod detekcji, które współpracują ze sobą, by wykrywać zagrożenia na różnych etapach ataku. Detekcja sygnaturowa to tradycyjne podejście, w którym oprogramowanie antymalware utrzymuje obszerną bazę znanych sygnatur złośliwego oprogramowania – unikalnych ciągów danych lub cech, które pozwalają zidentyfikować wcześniej skatalogowane zagrożenia. Podczas skanowania plików program porównuje je z bazą, oznaczając dopasowania jako potencjalnie złośliwe. Ta metoda jest bardzo skuteczna wobec znanych zagrożeń, lecz wymaga regularnych aktualizacji, by być na bieżąco z pojawiającymi się wariantami malware.

Analiza behawioralna to bardziej zaawansowane podejście, monitorujące aktywność systemu, wzorce dostępu do plików i zachowania procesów w celu wykrywania podejrzanych działań odbiegających od normy. Zamiast polegać wyłącznie na dopasowaniu sygnatur, analiza behawioralna bada, jak programy współpracują z systemem operacyjnym, do jakich plików mają dostęp i jakie nawiązują połączenia sieciowe. Metoda ta jest szczególnie cenna przy wykrywaniu ataków typu zero-day i nowych wariantów malware, które nie mają jeszcze ustalonych sygnatur. Jeśli program wykazuje cechy typowe dla szkodliwego oprogramowania – np. próbuje masowo szyfrować pliki lub uzyskuje dostęp do wrażliwych obszarów systemu bez uprawnień – analiza behawioralna zgłasza takie działanie do dalszej analizy lub automatycznego usunięcia.

Analiza heurystyczna łączy elementy obu powyższych podejść, badając cechy kodu i zachowania typowe dla złośliwych intencji. Technika ta pozwala wykrywać zmodyfikowane wersje znanego malware, jak i nowe zagrożenia wykazujące podobieństwo behawioralne do już znanych rodzin złośliwego oprogramowania. Sztuczna inteligencja oraz uczenie maszynowe znacznie zwiększyły możliwości heurystyki, umożliwiając analizę ogromnych zbiorów danych o zagrożeniach i wykrywanie złożonych wzorców świadczących o nowych atakach.

Sandboxing to kolejny istotny mechanizm detekcji, polegający na uruchamianiu podejrzanych plików w odizolowanym, wirtualnym środowisku, oddzielonym od rzeczywistego systemu operacyjnego. Pozwala to analitykom bezpieczeństwa obserwować zachowanie malware bez ryzyka naruszenia systemów produkcyjnych. Złośliwe oprogramowanie sądzi, że ma pełen dostęp do systemu, podczas gdy działa w ograniczonych ramach, ujawniając swoje prawdziwe zamiary zanim wyrządzi szkody. Pewne zaawansowane malware potrafi rozpoznać środowisko sandbox i ukrywać w nim swoje działanie, dlatego nowoczesne rozwiązania łączą sandboxing z innymi metodami wykrywania.

E-maile phishingowe są jednym z najczęstszych wektorów początkowego dostępu do malware, odpowiadając za około 23% incydentów bezpieczeństwa w 2024 roku. Ochrona antymalware radzi sobie z tym zagrożeniem za pomocą wielu mechanizmów działających na różnych warstwach sieci. Skanowanie bezpieczeństwa poczty e-mail analizuje przychodzące wiadomości i załączniki zanim trafią do skrzynek odbiorczych użytkowników, identyfikując złośliwe treści, podejrzane linki i zainfekowane pliki. Zaawansowane rozwiązania integrują się z silnikami antymalware, wykrywając nie tylko znane sygnatury zagrożeń, ale także podejrzane zachowania załączników oraz cechy phishingowe.

Filtrowanie adresów URL i ochrona www uniemożliwiają użytkownikom przypadkowe odwiedzanie złośliwych stron internetowych, które mogą zawierać malware lub wyłudzać dane logowania. Rozwiązania te utrzymują aktualne bazy znanych złośliwych domen i wykorzystują analizę behawioralną do wykrywania nowo utworzonych stron phishingowych. Gdy użytkownik próbuje uzyskać dostęp do podejrzanego adresu, antymalware blokuje połączenie lub wyświetla ostrzeżenie, umożliwiając podjęcie świadomej decyzji. Ochrona ta wykracza poza tradycyjne przeglądarki, obejmując także linki w e-mailach, komunikatorach i innych kanałach, gdzie mogą pojawić się złośliwe adresy.

Zapobieganie kradzieży danych logowania to kluczowa funkcja antymalware, ponieważ przejęte dane uwierzytelniające umożliwiają atakującym rozszerzanie dostępu i przeprowadzanie dalszych ataków. Rozwiązania antymalware monitorują działanie keyloggerów, narzędzi przechwytujących ekran i innych programów kradnących dane logowania. Blokując ich działanie, antymalware zapobiega przejęciom kont i ruchowi bocznemu w sieci.

Skanowanie w czasie rzeczywistym to podstawowa funkcja antymalware, która działa nieprzerwanie w tle, monitorując pliki, aplikacje oraz procesy w trakcie ich uruchamiania. W przeciwieństwie do zaplanowanych skanowań, odbywających się w określonych odstępach czasu, ochrona w czasie rzeczywistym zapewnia natychmiastowe wykrywanie i reakcję na zagrożenia. Gdy użytkownicy pobierają pliki, instalują aplikacje lub korzystają z zasobów sieciowych, skanowanie sprawdza je zanim zostaną wykonane lub uzyskają dostęp do wrażliwych danych. Takie proaktywne podejście znacząco skraca czas, w którym malware może zdobyć przyczółek lub wykraść dane.

Endpoint Detection and Response (EDR) rozszerza ochronę w czasie rzeczywistym, zbierając szczegółowe dane telemetryczne z poszczególnych urządzeń i analizując je pod kątem wskaźników naruszenia bezpieczeństwa. Systemy EDR przechowują historię aktywności systemowej, umożliwiając zespołom bezpieczeństwa prowadzenie polowań na zagrożenia, analizowanie podejrzanych zdarzeń i wykrywanie malware, które mogło umknąć początkowej detekcji. Ta funkcja analizy śledczej jest nieoceniona przy ustalaniu zakresu ataku i wdrażaniu działań naprawczych.

Ataki ransomware znacznie się rozwinęły – 92% incydentów związanych z wymuszeniami w 2024 roku obejmowało szyfrowanie plików, a 60% również eksfiltrację danych. Oprogramowanie antymalware zapewnia specjalistyczną ochronę przed ransomware na kilku poziomach. Detekcja behawioralna identyfikuje charakterystyczne wzorce szyfrowania plików, które odróżniają ransomware od legalnych aplikacji. Gdy proces próbuje błyskawicznie szyfrować dużą liczbę plików – co jest typowe dla aktywności ransomware – antymalware automatycznie blokuje operację i izoluje złośliwy proces.

Monitorowanie integralności plików śledzi zmiany w krytycznych plikach systemowych i danych użytkowników, ostrzegając administratorów o nieautoryzowanych modyfikacjach, które mogą świadczyć o ataku ransomware. Egzekwowanie kontroli dostępu ogranicza, które procesy mogą modyfikować pliki w wrażliwych katalogach, uniemożliwiając ransomware szyfrowanie kopii zapasowych czy kluczowych danych systemowych. Te warstwowe zabezpieczenia minimalizują skutki ataku ransomware i umożliwiają szybką odbudowę.

| Metoda ochrony | Zdolność wykrywania | Czas reakcji | Skuteczność wobec | Ograniczenia |

|---|---|---|---|---|

| Detekcja sygnaturowa | Tylko znane zagrożenia | Natychmiastowy | Ugruntowane rodziny malware | Wymaga częstych aktualizacji; nieskuteczna wobec zero-day |

| Analiza behawioralna | Znane i nieznane zagrożenia | W czasie rzeczywistym | Zaawansowane malware, zero-day | Może generować fałszywe alarmy |

| Analiza heurystyczna | Zmodyfikowane i nowe warianty | W czasie rzeczywistym | Warianty malware, zagrożenia polimorficzne | Wymaga dostrojenia dla ograniczenia fałszywych alarmów |

| Sandboxing | Zaawansowane zagrożenia | Opóźniona (czas analizy) | Złożone, ukrywające się malware | Niektóre malware rozpoznaje środowisko sandbox |

| Uczenie maszynowe/AI | Złożone wzorce | W czasie rzeczywistym | Nowatorskie metody ataku | Wymaga dużych zbiorów danych treningowych |

| EDR/monitorowanie behawioralne | Zagrożenia po wykonaniu | W czasie rzeczywistym | Malware bezplikowe, ataki typu living-off-the-land | Wymaga wykwalifikowanych analityków do analizy |

Firmy wdrażające kompleksowe rozwiązania antymalware odnoszą znaczne korzyści wykraczające poza samą prewencję zagrożeń. Ciągłość operacyjna ulega znacznej poprawie, gdy infekcje są zapobiegane lub szybko opanowywane, co pozwala uniknąć kosztownych przestojów związanych z naprawą systemów. Mediana czasu do eksfiltracji danych w 2024 roku wynosiła około dwóch dni, lecz w prawie co piątym przypadku dane były wykradane w mniej niż godzinę – pokazując kluczowe znaczenie szybkiego wykrywania i reakcji, jakie zapewniają rozwiązania antymalware.

Ochrona finansowa rozciąga się na wiele płaszczyzn. W 2024 roku mediana początkowych żądań okupu w atakach ransomware wzrosła o niemal 80% do 1,25 mln dolarów, co czyni zapobieganie znacznie bardziej opłacalnym niż płacenie okupów czy prowadzenie kosztownej reakcji na incydenty. Oprogramowanie antymalware uniemożliwia powodzenie tego typu ataków już na wstępie. Zgodność z regulacjami jest znacznie łatwiejsza, gdy organizacja może wykazać wdrożenie branżowych standardów ochrony przed malware. Takie regulacje jak RODO, HIPAA czy PCI-DSS wymagają stosowania odpowiednich zabezpieczeń technicznych, a rozwiązania antymalware stanowią udokumentowany dowód tych działań.

Ochrona reputacji to kolejna kluczowa korzyść biznesowa. Gdy klienci dowiadują się, że ich dane zostały naruszone w wyniku ataku malware, często rezygnują z usług danej firmy. Zapobiegając udanym infekcjom, organizacje utrzymują zaufanie klientów i unikają długotrwałych szkód wizerunkowych związanych z publicznymi incydentami bezpieczeństwa.

Skuteczna ochrona antymalware wymaga czegoś więcej niż tylko instalacji oprogramowania – niezbędne jest wielowarstwowe, całościowe podejście. Platformy ochrony punktów końcowych (EPP) powinny być wdrożone na wszystkich urządzeniach, w tym stacjach roboczych, laptopach, urządzeniach mobilnych i serwerach. Dzięki temu ochrona jest jednolita niezależnie od miejsca pracy pracowników czy wykorzystywanych urządzeń. Ochrona na poziomie sieci – dzięki firewallom i systemom zapobiegania włamaniom – stanowi kolejną warstwę, blokując złośliwy ruch zanim dotrze do poszczególnych urządzeń.

Ochrona poczty e-mail i stron internetowych zabezpiecza przed najczęstszymi wektorami dostarczenia złośliwego oprogramowania. Zaawansowane platformy bezpieczeństwa e-mail łączą różne technologie wykrywania, aby identyfikować próby phishingu, złośliwe załączniki czy ataki kradnące dane logowania. Filtrowanie stron www uniemożliwia użytkownikom dostęp do znanych złośliwych witryn i blokuje ataki drive-by download.

Zarządzanie poprawkami to istotny mechanizm uzupełniający, ponieważ wiele ataków korzysta z luk w nieaktualnym oprogramowaniu. Utrzymując oprogramowanie na bieżąco, organizacje eliminują wiele wektorów, na których polega malware. Szkolenia z zakresu świadomości bezpieczeństwa adresują ludzki aspekt ochrony – uczą pracowników rozpoznawania phishingu, unikania podejrzanych pobrań i bezpiecznego korzystania z Internetu. Błędy ludzkie pozostają główną przyczyną infekcji, dlatego edukacja użytkowników jest niezbędna w każdej strategii ochrony.

Kopie zapasowe i procedury odzyskiwania danych gwarantują, że nawet jeśli malware zaszyfruje pliki, organizacja może przywrócić je z czystych backupów i zminimalizować straty. Kopie powinny być odizolowane od systemów produkcyjnych, by malware nie mogło ich zaszyfrować. Planowanie reakcji na incydenty pozwala organizacji szybko reagować na wykryte zagrożenia, minimalizując szkody i skracając czas przywracania normalności.

Krajobraz cyberzagrożeń stale ewoluuje, a atakujący opracowują coraz bardziej wyrafinowane techniki omijania zabezpieczeń. Malware zasilany AI błyskawicznie się adaptuje i unika tradycyjnych metod detekcji, modyfikując swoje zachowanie w zależności od środowiska. Nowoczesne rozwiązania antymalware przeciwdziałają temu zagrożeniu, wykorzystując algorytmy uczenia maszynowego do analizy ogromnych zbiorów danych o zagrożeniach i wykrywania złożonych wzorców ataku sygnalizujących nowe zagrożenia.

Malware bezplikowe działa wyłącznie w pamięci operacyjnej, wykorzystując legalne narzędzia systemowe, takie jak PowerShell, do uruchamiania złośliwych poleceń bez zapisywania plików na dysku. Takie podejście omija tradycyjne antywirusy skoncentrowane na skanowaniu plików. Zaawansowane antymalware wykrywają malware bezplikowe dzięki analizie behawioralnej oraz skanowaniu pamięci, identyfikując podejrzane działania procesów i nieautoryzowane modyfikacje systemu.

Zagrożenia w chmurze i SaaS atakują platformy do współpracy oraz aplikacje chmurowe, gdzie tradycyjna ochrona punktów końcowych może być nieskuteczna. Nowoczesne rozwiązania antymalware rozszerzają ochronę na środowiska chmurowe, integrując się przez API oraz wdrażając natywne agenty bezpieczeństwa monitorujące aktywność w aplikacjach SaaS.

Ochrona antymalware to dziś podstawowy wymóg cyberbezpieczeństwa każdej nowoczesnej firmy. Dzięki połączeniu detekcji sygnaturowej, analizy behawioralnej, heurystyki i uczenia maszynowego, rozwiązania antymalware zapewniają kompleksową obronę przed szerokim wachlarzem zagrożeń, które mogą dotknąć organizacje w 2025 roku. Ochrona ta wykracza poza usuwanie wirusów, obejmując zapobieganie ransomware, phishingowi, kradzieży danych i zapewnienie ciągłości działania.

Firmy wdrażające kompleksowe strategie antymalware – łączące ochronę punktów końcowych, bezpieczeństwo sieci, filtrowanie e-mail, szkolenia pracowników oraz plany reagowania na incydenty – znacząco ograniczają swoje ryzyko cyberzagrożeń, utrzymując jednocześnie ciągłość biznesową i zgodność z przepisami. W miarę jak cyberprzestępcy rozwijają coraz bardziej zaawansowane metody ataku, rozwiązania antymalware muszą ewoluować równolegle, wykorzystując nowoczesne techniki detekcji i analizy zagrożeń, by wyprzedzać nowe niebezpieczeństwa. Inwestycja w solidną ochronę antymalware zwraca się poprzez zapobieganie incydentom, unikanie przestojów, ochronę danych klientów oraz utrzymanie dobrej reputacji organizacji.

PostAffiliatePro łączy zaawansowane śledzenie afiliacyjne z funkcjami bezpieczeństwa klasy korporacyjnej, aby chronić działalność Twojej firmy i dane klientów. Nasza platforma obejmuje wbudowaną ochronę przed niepożądanymi działaniami, wykrywaniem oszustw oraz bezpiecznym przetwarzaniem transakcji, zapewniając bezpieczeństwo i zgodność Twojej sieci partnerskiej.

Post Affiliate Pro bardzo poważnie podchodzi do cyberbezpieczeństwa. Dowiedz się, jakie środki ochrony stosujemy, aby zabezpieczyć Twoje dane przed hakerami....

Dowiedz się, dlaczego rootkity, bootkity oraz malware bezplikowe są najtrudniejsze do usunięcia. Poznaj metody wykrywania, strategie usuwania oraz techniki zapo...

Dowiedz się, dlaczego regularne kopie zapasowe są niezbędne dla bezpieczeństwa biznesu. Poznaj sposoby, w jakie kopie zapasowe w chmurze i poza siedzibą chronią...