Adware w marketingu: podstawowy przegląd

Adware jest często pobierany, gdy użytkownicy szukają innego programu i zazwyczaj nie zdają sobie z tego sprawy. Dowiedz się więcej o tym potencjalnym zagrożeni...

Dowiedz się, co robi adware, jak działa i jakie niesie zagrożenia dla bezpieczeństwa. Sprawdź, jak adware śledzi Twoje dane, spowalnia urządzenie i jak możesz się chronić dzięki rozwiązaniom bezpieczeństwa PostAffiliatePro.

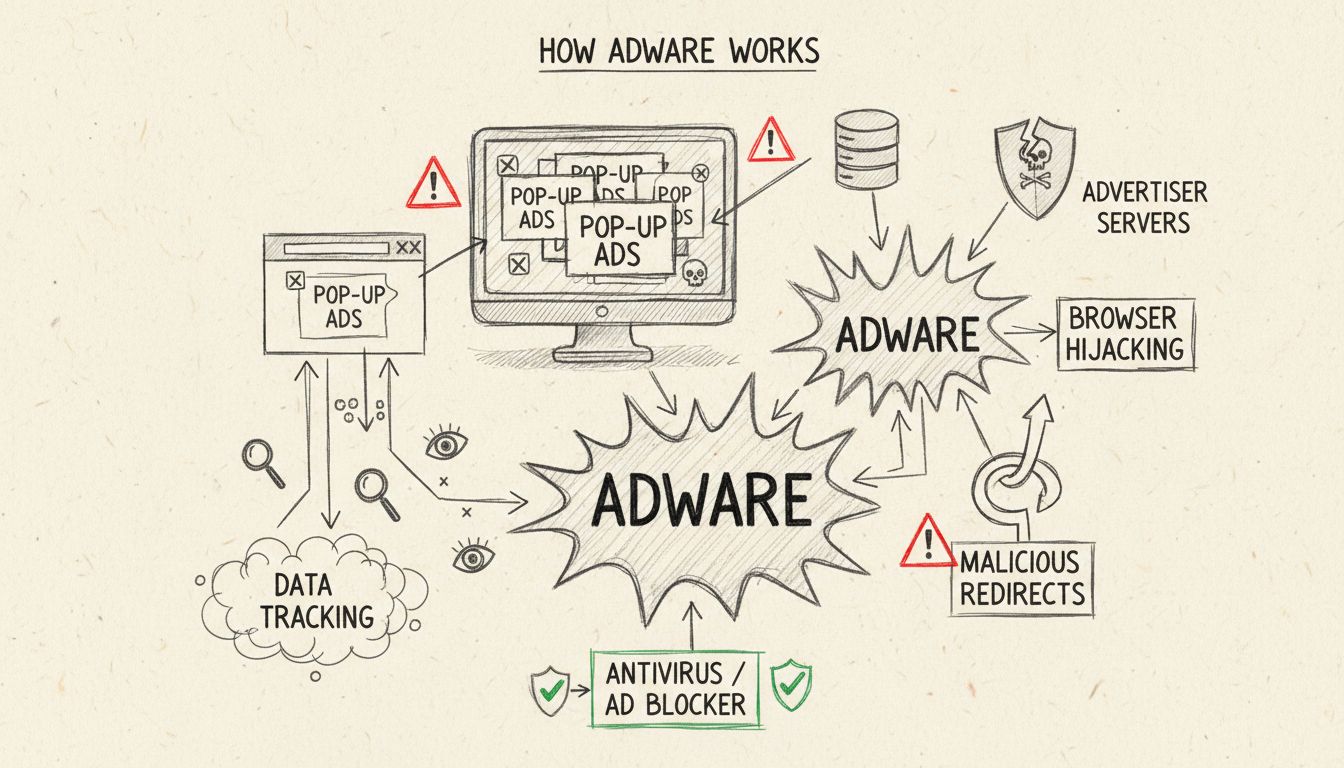

Adware to rodzaj oprogramowania, które automatycznie wyświetla lub pobiera materiały reklamowe, gdy użytkownik korzysta z internetu. Może śledzić nawyki przeglądania, spowalniać urządzenia, przekierowywać wyszukiwania i potencjalnie narażać użytkowników na złośliwe treści lub spyware.

Adware, czyli oprogramowanie wspierane reklamami, to rodzaj oprogramowania, które automatycznie wyświetla lub pobiera materiały reklamowe podczas korzystania z internetu. Choć niektóre adware działa legalnie i transparentnie, złośliwe adware działa bez zgody użytkownika i może stanowić poważne zagrożenie dla bezpieczeństwa i prywatności. Zrozumienie, co robi adware, jest kluczowe dla ochrony urządzeń, danych i działalności biznesowej w dzisiejszym cyfrowym świecie.

Adware instaluje się na Twoim urządzeniu poprzez dołączanie do innych programów lub wykorzystując luki w zabezpieczeniach systemu operacyjnego lub przeglądarki internetowej. Po instalacji generuje przychody dla twórców na różne sposoby. Główne mechanizmy to reklamy typu pay-per-click (PPC), gdzie deweloperzy zarabiają za każde kliknięcie, pay-per-view (PPV), gdzie zysk pochodzi z wyświetlenia reklamy, oraz pay-per-install (PPI), gdzie opłata jest za każdą instalację na urządzeniu.

Oprogramowanie działa w tle, wyświetlając reklamy w postaci wyskakujących okienek, banerów lub pasków narzędzi w przeglądarce. Bardziej zaawansowane odmiany mogą przejmować stronę domową przeglądarki, przekierowywać zapytania na sponsorowane strony czy wstrzykiwać reklamy na odwiedzanych przez Ciebie legalnych witrynach. Ten nieustanny napływ reklam nie tylko zakłóca komfort korzystania z urządzenia, ale także zużywa zasoby systemowe, co prowadzi do zauważalnego spowolnienia działania.

Jednym z najbardziej niepokojących aspektów adware jest jego zdolność do śledzenia i zbierania danych użytkownika bez wyraźnej zgody. Złośliwe adware może monitorować historię przeglądania, zapytania w wyszukiwarce, odwiedzane strony, a nawet dane lokalizacyjne. Zgromadzone dane są wykorzystywane do budowania szczegółowych profili behawioralnych użytkowników, które są sprzedawane marketerom i reklamodawcom. Informacje te mogą obejmować Twoje nawyki zakupowe, zainteresowania, preferencje online i wzorce korzystania z internetu.

Zbieranie danych nie ogranicza się tylko do przeglądania stron. Zaawansowane adware potrafi śledzić wciśnięcia klawiszy, monitorować komunikację mailową oraz rejestrować aktywność online. Choć niektórzy twórcy adware deklarują anonimizację danych, nie ma gwarancji, że dane osobowe nie zostaną ujawnione lub wykorzystane w niewłaściwy sposób. Zgromadzone informacje stają się cennym celem dla cyberprzestępców mogących wykorzystać je do kradzieży tożsamości, oszustw finansowych lub innych złośliwych działań. W środowisku biznesowym zbieranie takich danych może naruszać poufność firmowych informacji i łamać przepisy ochrony danych, takie jak RODO czy CCPA.

Adware znacząco wpływa na wydajność urządzenia, zużywając cenne zasoby systemowe. Ciągłe pobieranie i wyświetlanie reklam wymaga mocy obliczeniowej, pamięci i przepustowości sieci. Użytkownicy często doświadczają zauważalnego spowolnienia działania komputera lub smartfona, dłuższego uruchamiania aplikacji i ogólnej ociężałości systemu. W skrajnych przypadkach adware może powodować awarie systemu, nieoczekiwane restarty czy całkowitą niestabilność urządzenia.

Zużycie transferu danych jest szczególnie uciążliwe dla osób korzystających z ograniczonych pakietów lub wolnych łączy internetowych. Każda pobrana reklama wykorzystuje dane, a w niektórych przypadkach adware może miesięcznie zużyć nawet kilka gigabajtów bez wiedzy użytkownika. Skutkuje to wyższymi rachunkami, niższą prędkością internetu i pogorszeniem wydajności sieci dla innych aplikacji oraz użytkowników. W firmach taka degradacja wydajności przekłada się na spadek produktywności pracowników, wzrost kosztów wsparcia IT i potencjalne straty finansowe.

Częstą praktyką złośliwego adware jest przejmowanie ustawień przeglądarki. Adware potrafi zmienić stronę startową na fałszywą wyszukiwarkę, podmienić domyślną wyszukiwarkę na przekierowującą zapytania przez strony sponsorowane oraz dodawać niechciane paski narzędzi i rozszerzenia. Wyniki wyszukiwania są modyfikowane tak, by przed prawdziwymi wynikami wyświetlać sponsorowane linki i reklamy, przez co trudno znaleźć potrzebne informacje.

Przejmowanie przeglądarki obejmuje również instalację złośliwych rozszerzeń, które monitorują aktywność w sieci i wstrzykują reklamy na stronach. Niektóre odmiany adware uniemożliwiają użytkownikowi zmianę ustawień przeglądarki, przez co usunięcie przejętej strony startowej lub wyszukiwarki bez specjalnych narzędzi jest praktycznie niemożliwe. Utrata kontroli nad przeglądarką to poważne naruszenie autonomii użytkownika i ryzyko ekspozycji na strony phishingowe oraz złośliwe treści.

| Rodzaj adware | Charakterystyka | Poziom zagrożenia | Metoda dystrybucji |

|---|---|---|---|

| Legalne oprogramowanie z reklamami | Przejrzyste, za zgodą użytkownika, minimalne śledzenie | Niski | Oficjalne sklepy, legalne pobrania |

| Potencjalnie niechciane programy (PUP) | Podstępna instalacja, agresywne reklamy, umiarkowane śledzenie | Średni | Dołączane do darmowego oprogramowania, mylące instalatory |

| Złośliwe adware | Ukryta instalacja, szerokie śledzenie, komponenty spyware | Wysoki | Zestawy exploitów, złośliwe strony, zainfekowane pliki |

| Przejmujące przeglądarkę | Zmiana strony/startowej, wymuszone przekierowania | Wysoki | Dołączone oprogramowanie, fałszywe aktualizacje, ataki drive-by |

| Ad Clicker Malware | Klikanie reklam bez wiedzy użytkownika, subskrypcje usług | Krytyczny | Złośliwe aplikacje, zainfekowane strony, załączniki mailowe |

Choć adware może wydawać się tylko uciążliwością, często stanowi furtkę dla groźniejszego złośliwego oprogramowania. Złośliwe adware może zawierać luki, które cyberprzestępcy wykorzystują do zainstalowania spyware, trojanów, ransomware czy wirusów. Adware w praktyce otwiera drzwi do głębszego przejęcia systemu. Dodatkowo adware może być wykorzystywane do ataków „malvertising”, czyli rozprzestrzeniania malware poprzez złośliwe reklamy.

Szczególnie niebezpieczne jest połączenie adware ze spyware, które tworzy narzędzie szpiegowskie monitorujące aktywność użytkownika przy jednoczesnym wyświetlaniu reklam. Takie podwójne zagrożenie umożliwia kradzież haseł, danych finansowych i wrażliwych danych osobowych. W firmach może to prowadzić do szpiegostwa gospodarczego, wycieków danych i poważnych strat finansowych. Obecność adware na urządzeniu powinna być traktowana jako sygnał ostrzegawczy, że system jest zagrożony i podatny na kolejne ataki.

Urządzenia mobilne, zwłaszcza telefony z Androidem, są coraz częściej celem twórców adware. Wiele darmowych aplikacji dostępnych w sklepach zawiera w swoim kodzie frameworki adware, nierzadko bez pełnej świadomości dewelopera co do zakresu zbierania danych. Użytkownicy pobierają te aplikacje oczekując normalnej funkcjonalności, a zamiast tego otrzymują agresywne reklamy i intensywne śledzenie. Mobilne adware może drastycznie skracać czas pracy baterii, zużywać limity pakietów danych i wyświetlać natrętne powiadomienia zakłócające korzystanie z urządzenia.

Adware na Androidzie jest szczególnie problematyczne, ponieważ może żądać szerokich uprawnień do lokalizacji, kontaktów, zdjęć i innych wrażliwych danych. Niektóre warianty potrafią nawet subskrybować użytkowników do płatnych usług bez ich wiedzy, co prowadzi do nieoczekiwanych opłat na rachunku. Ekosystem aplikacji mobilnych, choć bezpieczniejszy niż pobieranie z nieznanych źródeł, nadal zawiera liczne aplikacje z adware, które przechodzą wstępne kontrole bezpieczeństwa. Użytkownicy powinni uważnie sprawdzać uprawnienia aplikacji i czytać opinie przed instalacją, by uniknąć zainfekowania.

Rozpoznanie infekcji adware jest kluczowe dla szybkiego działania. Do typowych objawów należą: nagła zmiana strony startowej lub wyszukiwarki w przeglądarce, pojawienie się nowych pasków narzędzi czy rozszerzeń, których nie instalowałeś(-aś), oraz zalew wyskakujących reklam nawet bez aktywnego surfowania. Urządzenie może znacząco zwolnić, aplikacje mogą się zawieszać, a system staje się niestabilny. Strony mogą wyświetlać się niepoprawnie lub przekierowywać na nieznane witryny, a w systemie mogą pojawić się nowe programy, których nie pamiętasz instalacji.

Na urządzeniach mobilnych objawy infekcji to wolniejsze ładowanie aplikacji, gwałtowne zużycie baterii, niespodziewane zwiększenie transferu danych i liczne powiadomienia reklamowe w ciągu dnia. Możesz również zauważyć aplikacje, których nie instalowałeś(-aś), lub nieoczekiwane opłaty na rachunku telefonicznym. Niektóre adware są wyjątkowo agresywne i wykorzystują technologię rootkit do głębokiego ukrycia się w systemie, przez co ich wykrycie i usunięcie bez specjalistycznych narzędzi jest bardzo trudne. Jeśli zauważysz którykolwiek z tych objawów, natychmiast przeskanuj i wyczyść urządzenie.

Usunięcie adware wymaga wieloetapowego podejścia, w zależności od stopnia infekcji. W łagodniejszych przypadkach można spróbować ręcznego usunięcia poprzez odinstalowanie podejrzanych programów, usunięcie niechcianych rozszerzeń przeglądarki i przywrócenie jej ustawień domyślnych. Jednak wiele odmian adware jest odpornych na ręczne usunięcie i może się ponownie instalować. W takich przypadkach konieczne jest użycie profesjonalnego oprogramowania antywirusowego lub antymalware, by całkowicie wyeliminować infekcję.

Zapobieganie jest zdecydowanie skuteczniejsze niż usuwanie. Aktualizuj oprogramowanie, system operacyjny i przeglądarki do najnowszych wersji, ponieważ poprawki często likwidują luki wykorzystywane przez adware. Pobieraj oprogramowanie wyłącznie z zaufanych źródeł, takich jak oficjalne strony i sklepy z aplikacjami. Uważnie czytaj komunikaty podczas instalacji i odznaczaj opcje instalacji dodatkowego oprogramowania lub adware. Korzystaj z renomowanego antywirusa, który wykrywa i usuwa adware. Włącz blokadę wyskakujących okienek w przeglądarce i rozważ instalację rozszerzeń blokujących reklamy i skrypty śledzące. Przede wszystkim stosuj bezpieczne praktyki: unikaj podejrzanych stron, nie klikaj w nieznane linki i ostrożnie otwieraj załączniki mailowe.

Dla firm adware to poważne zagrożenie bezpieczeństwa i stabilności działania. Zainfekowane urządzenia pracowników mogą narazić sieć na ataki, ujawnić poufne dane firmy i doprowadzić do naruszeń zgodności z przepisami. Adware może przekierowywać pracowników na złośliwe strony, narażać ich na phishing i instalować spyware monitorujący komunikację biznesową. Spowolnienie działania urządzeń przekłada się na niższą wydajność pracowników i wyższe koszty wsparcia IT. Jeśli adware trafi do systemów obsługujących klientów, może to poważnie nadszarpnąć reputację firmy i zaufanie klientów.

Przedsiębiorstwa powinny wdrażać kompleksowe rozwiązania ochrony końcówek, które wykrywają i blokują instalację adware. Regularne szkolenia z cyberbezpieczeństwa dla pracowników zmniejszają ryzyko przypadkowej instalacji adware przez socjotechnikę lub mylące pobrania. Narzędzia do monitorowania sieci pozwalają wykrywać podejrzane wzorce ruchu charakterystyczne dla adware. Wprowadzenie restrykcyjnej polityki instalacji oprogramowania oraz korzystanie z systemów zarządzania urządzeniami mobilnymi zapobiega instalacji nieautoryzowanych aplikacji na urządzeniach firmowych. Regularne audyty i testy podatności pozwalają wcześnie wykryć i wyeliminować zagrożenia adware, zanim spowodują poważne szkody.

PostAffiliatePro zapewnia kompleksowe śledzenie afiliacyjne i wykrywanie oszustw, by chronić Twoją firmę przed złośliwymi działaniami. Zabezpiecz sieć partnerską dzięki zaawansowanemu monitoringowi i wykrywaniu zagrożeń w czasie rzeczywistym.

Adware jest często pobierany, gdy użytkownicy szukają innego programu i zazwyczaj nie zdają sobie z tego sprawy. Dowiedz się więcej o tym potencjalnym zagrożeni...

Dowiedz się, jak adware szkodzi Twojemu komputerowi – od spadku wydajności, przez zagrożenia prywatności, po luki bezpieczeństwa. Poznaj metody wykrywania i str...

Dowiedz się, czy adware to malware, czym się różnią i dlaczego adware stanowi zagrożenie dla bezpieczeństwa. Kompleksowy przewodnik po ochronie urządzeń przed n...