Co oznacza whitelist w e-mailu?

Dowiedz się, czym jest whitelisting e-maili i jak działa w Gmailu, Outlooku, Yahoo i innych platformach. Poznaj najlepsze praktyki, aby ważne wiadomości zawsze ...

Dowiedz się, czym jest whitelisting w cyberbezpieczeństwie, jak działa i dlaczego jest kluczowy dla bezpieczeństwa marketingu afiliacyjnego. Poznaj strategie białej i czarnej listy.

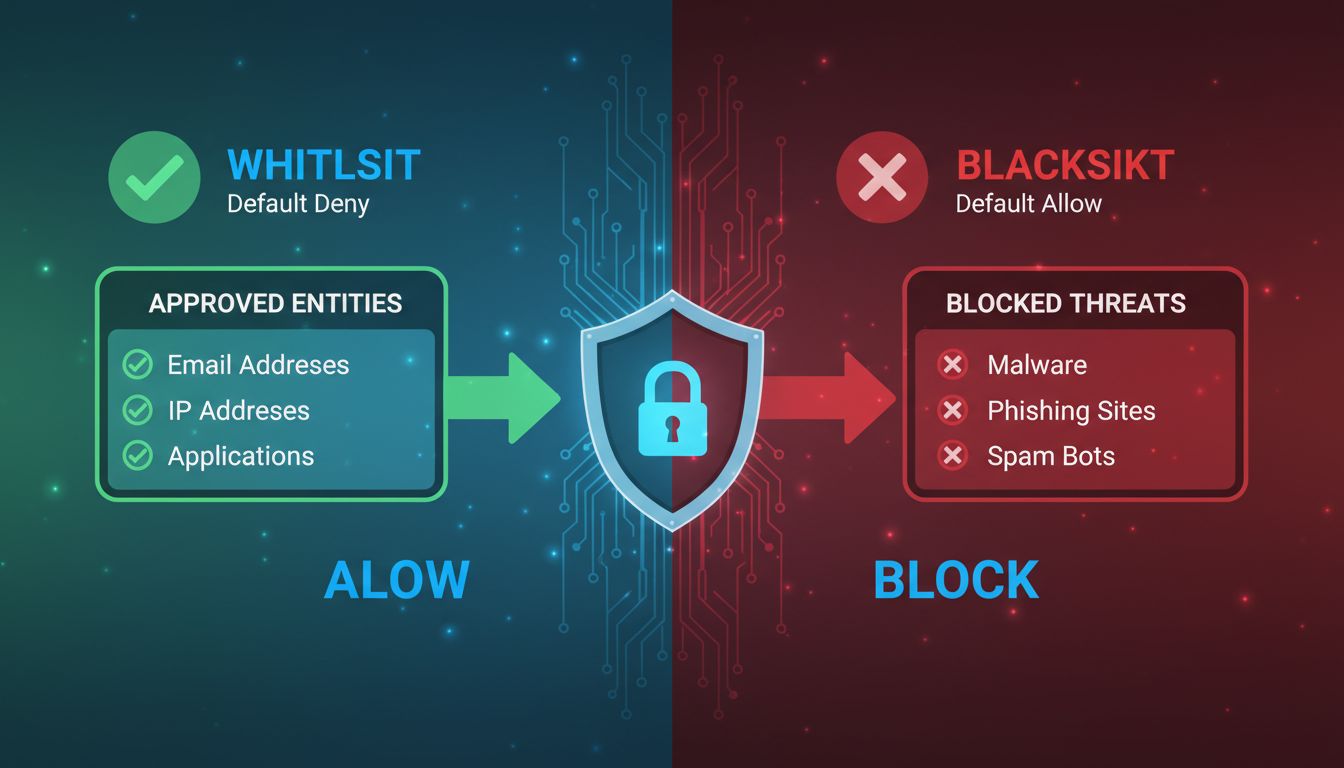

Bycie dodanym do białej listy oznacza znalezienie się na liście zatwierdzonych i zaufanych podmiotów (takich jak adresy e-mail, adresy IP, aplikacje czy domeny), które mają wyraźnie przyznany dostęp do systemu lub sieci. Wszystko, co nie znajduje się na białej liście, jest domyślnie blokowane, co stanowi proaktywne podejście do bezpieczeństwa.

Bycie dodanym do białej listy to jeden z najbardziej podstawowych i skutecznych mechanizmów bezpieczeństwa we współczesnej infrastrukturze cyberbezpieczeństwa. W przeciwieństwie do reaktywnych metod, które próbują identyfikować i blokować zagrożenia po ich pojawieniu się, whitelisting działa według proaktywnej zasady „domyślnego blokowania”. Oznacza to, że każda jednostka — czy jest to adres e-mail, adres IP, aplikacja czy użytkownik — uznawana jest za niezaufaną, dopóki nie zostanie wyraźnie zatwierdzona i dodana do białej listy. Po dodaniu na białą listę, dany podmiot natychmiast uzyskuje dostęp do wskazanych systemów lub zasobów, podczas gdy cała reszta jest automatycznie blokowana bez wyjątku.

Koncepcja białej listy znacząco ewoluowała od czasów jej pierwszego zastosowania w systemach bezpieczeństwa poczty elektronicznej, gdzie filtry antyspamowe były konfigurowane tak, by przepuszczać wiadomości tylko od zaufanych nadawców. Dziś whitelisting stał się filarem kompleksowych strategii bezpieczeństwa w przedsiębiorstwach, instytucjach finansowych, placówkach służby zdrowia czy firmach technologicznych na całym świecie. Zasada pozostaje niezmienna: ustal wcześniej zdefiniowaną listę zatwierdzonych podmiotów i domyślnie odmawiaj dostępu wszystkim pozostałym. Takie podejście zmienia podstawowe nastawienie z „ufaj wszystkiemu poza znanymi zagrożeniami” na „nie ufaj niczemu poza wyraźnie zatwierdzonymi podmiotami”.

Mechanizm białej listy obejmuje szereg współdziałających procesów, które zapewniają bezpieczeństwo przy jednoczesnym umożliwieniu legalnego dostępu. Gdy użytkownik, aplikacja lub system próbuje uzyskać dostęp do chronionego zasobu, oprogramowanie białej listy natychmiast sprawdza, czy żądający podmiot znajduje się na liście zatwierdzonych. Weryfikacja ta odbywa się w milisekundach i wykorzystuje różne atrybuty identyfikujące, aby potwierdzić autentyczność podmiotu. System analizuje takie cechy jak nazwy plików, ścieżki dostępu, rozmiary plików, cyfrowe podpisy wydawców oprogramowania czy kryptograficzne hashe, by zapewnić precyzyjną identyfikację.

Moc białej listy tkwi w możliwości szczegółowej kontroli. Organizacje mogą wdrażać whitelisting na wielu poziomach — od szerokich zabezpieczeń na poziomie sieci, po bardzo szczegółowe ograniczenia na poziomie aplikacji. Przykładowo, instytucja finansowa może dopuścić tylko określone adresy IP do swoich systemów bankowych, jednocześnie umożliwiając pracownikom uruchamianie wyłącznie zatwierdzonych aplikacji na służbowych komputerach. Takie wielowarstwowe podejście tworzy kilka barier bezpieczeństwa, które wszystkie muszą zostać spełnione, by uzyskać dostęp. System prowadzi szczegółowe rejestry wszystkich prób dostępu, zarówno udanych, jak i odrzuconych, zapewniając administratorom pełną widoczność, kto, kiedy i do czego uzyskuje dostęp.

Różnica między białą a czarną listą to zasadnicza różnica filozofii podejścia do bezpieczeństwa, każda ze swoimi zaletami i ograniczeniami. Biała lista działa na zasadzie wyraźnej zgody — dostęp mają tylko uprzednio zatwierdzone podmioty, a cała reszta jest automatycznie blokowana. Tworzy to bardzo restrykcyjne środowisko bezpieczeństwa i znacznie zmniejsza powierzchnię ataku. Czarne listy natomiast opierają się na wyraźnej odmowie — znane zagrożenia są blokowane, ale wszystko inne jest domyślnie dopuszczane. Takie podejście jest łatwiejsze do wdrożenia na początku, ale pozostawia organizacje podatne na nieznane lub nowe zagrożenia.

| Aspekt | Whitelisting (Biała lista) | Blacklisting (Czarna lista) |

|---|---|---|

| Zachowanie domyślne | Blokuj wszystko, chyba że wyraźnie zatwierdzone | Dopuszczaj wszystko, chyba że wyraźnie zablokowane |

| Model bezpieczeństwa | Domyślne blokowanie (proaktywne) | Domyślne zezwalanie (reaktywne) |

| Powierzchnia ataku | Znacznie mniejsza i bardziej kontrolowana | Większa i narażona na nowe zagrożenia |

| Wymagania dotyczące utrzymania | Wymaga proaktywnych aktualizacji i rozszerzeń | Wymaga reaktywnych aktualizacji w miarę pojawiania się zagrożeń |

| Ochrona przed atakami zero-day | Bardzo skuteczna — nieznane zagrożenia są blokowane | Nieskuteczna — ataki zero-day omijają zabezpieczenia |

| Doświadczenie użytkownika | Bardziej restrykcyjna, może wymagać zatwierdzeń | Bardziej elastyczna, mniej ograniczeń dostępu |

| Złożoność wdrożenia | Wyższa złożoność początkowa i zarządzanie | Niższa złożoność początkowa, ale reaktywne zarządzanie |

| Fałszywe alarmy pozytywne | Większe ryzyko blokowania legalnego dostępu | Mniejsze ryzyko blokowania legalnego dostępu |

Współczesne środowisko bezpieczeństwa coraz częściej preferuje podejście oparte na białych listach, zwłaszcza w organizacjach przetwarzających wrażliwe dane lub działających w warunkach podwyższonego ryzyka. Instytucje finansowe, placówki medyczne i agencje rządowe wdrażają białą listę jako kluczowy element infrastruktury bezpieczeństwa, ponieważ jej proaktywny charakter zapewnia pełną kontrolę nad dostępem do systemu. Najskuteczniejsze strategie bezpieczeństwa łączą jednak oba podejścia — wykorzystując białe listy do ochrony kluczowych systemów i zasobów, a czarne listy do szerszej ochrony sieci i integracji z systemami wykrywania zagrożeń.

Organizacje wdrażają białe listy w wielu obszarach, dostosowując je do konkretnych wymagań bezpieczeństwa i warunków operacyjnych. Whitelisting aplikacji ogranicza możliwość uruchamiania programów do określonych aplikacji na stacjach roboczych i serwerach, uniemożliwiając działanie nieautoryzowanego lub złośliwego oprogramowania — bez względu na to, jak trafi na system. Jest to szczególnie skuteczne przeciwko ransomware, trojanom i innemu malware próbującemu uruchomić się na zaatakowanych systemach. Whitelisting poczty e-mail sprawia, że wiadomości od zaufanych nadawców omijają filtry antyspamowe i trafiają bezpośrednio do skrzynek odbiorczych, jednocześnie blokując e-maile od nieznanych lub niepewnych źródeł. To kluczowe dla organizacji, które polegają na e-mailu w komunikacji biznesowej oraz dla marketerów emailowych dbających o dostarczalność wiadomości.

Whitelisting adresów IP ogranicza dostęp sieciowy wyłącznie do zatwierdzonych adresów IP, co jest nieocenione przy zabezpieczaniu zdalnego dostępu, interfejsów API czy wrażliwych baz danych. Organizacje wykorzystują tę metodę, by mieć pewność, że tylko pracownicy łączący się z sieci firmowej lub przez zatwierdzone VPN-y mają dostęp do systemów wewnętrznych. Whitelisting URL ogranicza dostęp do internetu do wcześniej zaakceptowanych stron i domen, wspomagając wdrażanie polityk akceptowalnego użytkowania sieci i zapobiegając dostępowi do niebezpiecznych lub nieodpowiednich treści. Whitelisting urządzeń ogranicza, które fizyczne urządzenia mogą łączyć się z siecią firmową, gwarantując, że tylko zatwierdzone komputery, smartfony i tablety mają dostęp do zasobów firmy. Jest to coraz ważniejsze w erze BYOD (Bring Your Own Device), gdzie organizacje muszą zachować kontrolę nad dostępem do sieci.

Skuteczne wdrażanie białych list wymaga starannego planowania, precyzyjnej realizacji i ciągłego utrzymania, by zachować efektywność wobec zmieniających się potrzeb organizacji. Pierwszym kluczowym krokiem jest przeprowadzenie pełnej inwentaryzacji wszystkich legalnych aplikacji, użytkowników, adresów IP i zasobów, które powinny mieć dostęp do chronionych systemów. Taka analiza powinna obejmować nie tylko to, co wymaga dostępu, ale też wyjaśniać, dlaczego i kto jest odpowiedzialny za utrzymanie tego dostępu. Organizacje powinny zacząć od pilotażowego wdrożenia na ograniczonej grupie systemów lub użytkowników, by wykryć potencjalne problemy przed wdrożeniem na skalę całej firmy. Takie stopniowe podejście pozwala zespołom bezpieczeństwa dopracować polityki białych list i rozwiązać wyzwania operacyjne bez zakłócania pracy całej organizacji.

Dokumentacja i kategoryzacja podmiotów na białej liście są niezbędne dla długofalowego sukcesu. Każdy wpis powinien zawierać jasne metadane: co zostało zatwierdzone, kto je zatwierdził, kiedy i z jakiego powodu. Taka dokumentacja jest nieoceniona podczas audytów, kontroli zgodności czy rozwiązywania problemów z dostępem. Regularne audyty — najlepiej kwartalne lub półroczne — powinny przeglądać białą listę, usuwać nieaktualne wpisy, weryfikować konieczność pozostałych oraz sprawdzać, czy nowe aplikacje lub użytkownicy zostali prawidłowo dodani. Organizacje powinny ustalić jasne zasady zgłaszania wpisów na białą listę, z workflow akceptacyjnym balansującym między bezpieczeństwem a efektywnością pracy. Bez odpowiedniego zarządzania biała lista może stać się zbyt restrykcyjna (blokując legalny dostęp) lub zbyt luźna (niwecząc jej sens bezpieczeństwa).

W platformach afiliacyjnych takich jak PostAffiliatePro biała lista odgrywa kluczową rolę w utrzymaniu bezpieczeństwa sieci i zapewnieniu, że tylko legalni partnerzy i afilianci mają dostęp do systemu. Sieci partnerskie muszą znaleźć równowagę między dostępnością dla partnerów a zapobieganiem nieautoryzowanemu dostępowi i oszustwom. PostAffiliatePro wdraża zaawansowane mechanizmy białej listy, umożliwiając administratorom sieci kontrolowanie, którzy afilianci, reklamodawcy i integracje zewnętrzne mogą korzystać z określonych funkcji i danych. Taka szczegółowa kontrola zapewnia, że partnerzy mają dostęp wyłącznie do informacji i funkcji adekwatnych do swojej roli w sieci.

Whitelisting IP jest szczególnie istotny w kontekście marketingu afiliacyjnego, gdzie partnerzy korzystają z platformy z różnych miejsc i urządzeń. PostAffiliatePro umożliwia administratorom dopuszczanie konkretnych adresów lub zakresów IP do krytycznych operacji, takich jak dostęp przez API, dzięki czemu tylko autoryzowane systemy mogą programowo komunikować się z platformą. Whitelisting e-maili gwarantuje, że ważne powiadomienia, potwierdzenia płatności oraz raporty skuteczności trafiają do skrzynek partnerów bez ryzyka zakwalifikowania jako spam. Whitelisting aplikacji zabezpiecza samą platformę, pozwalając na integrację wyłącznie z zatwierdzonymi rozszerzeniami i wtyczkami, co zapobiega kompromitacji systemu przez nieautoryzowane lub złośliwe aplikacje zewnętrzne. Takie wielowarstwowe podejście czyni PostAffiliatePro znacznie bezpieczniejszym niż konkurencyjne rozwiązania partnerskie o mniej zaawansowanej kontroli dostępu.

Pomimo znaczących zalet w zakresie bezpieczeństwa, whitelisting niesie ze sobą wyzwania operacyjne, które organizacje muszą umiejętnie zarządzać. Największym problemem jest utrzymanie aktualności i poprawności białych list w miarę zmian w organizacji. Aktualizacje oprogramowania, nowe aplikacje, zmiany kadrowe czy ewolucja wymagań biznesowych wymuszają regularne modyfikacje białej listy. Zaniedbanie aktualizacji skutkuje blokowaniem legalnych użytkowników i aplikacji, wywołując zakłócenia w pracy i frustrację użytkowników. Takie utrzymanie wymaga zaangażowania dedykowanych zasobów, zarówno wewnętrznych jak i z zewnętrznego wsparcia, stanowiąc stały koszt operacyjny, który należy uwzględnić w budżecie i planach.

Ryzyko fałszywie negatywnych wyników — blokowanie legalnego dostępu z powodu pominięć lub błędów w konfiguracji białej listy — może znacznie wpłynąć na produktywność i zadowolenie użytkowników. Gdy pracownicy nie mogą korzystać z potrzebnych narzędzi lub systemów, bo nie zostali dodani do białej listy, mogą próbować obchodzić zabezpieczenia lub żądać awaryjnego dostępu z pominięciem standardowych procedur. To rodzi zarówno ryzyko bezpieczeństwa, jak i nieefektywność operacyjną. Ponadto zaawansowani atakujący mogą obejść whitelisting, przejmując zatwierdzone aplikacje lub systemy i wykorzystując je jako punkty wejścia do innych zasobów. Dlatego białą listę należy łączyć z dodatkowymi zabezpieczeniami, jak uwierzytelnianie wieloskładnikowe, analiza zachowań i ciągłe monitorowanie w celu wykrywania i reakcji na kompromitacje.

Biała lista nigdy nie powinna być wdrażana jako jedyne rozwiązanie, lecz jako część kompleksowej, wielowarstwowej strategii bezpieczeństwa. Organizacje powinny łączyć whitelisting z uzupełniającymi środkami ochrony — zaporami sieciowymi, systemami wykrywania włamań, platformami ochrony punktów końcowych czy systemami SIEM. Takie podejście warstwowe daje gwarancję, że nawet po przełamaniu jednej warstwy zabezpieczeń, kolejne nadal chronią kluczowe zasoby. Nowoczesne ramy bezpieczeństwa coraz częściej integrują białą listę z architekturą Zero Trust, gdzie każdy wniosek o dostęp jest weryfikowany, niezależnie od tego, czy pochodzi z wewnątrz, czy spoza sieci.

Integracja białych list z zaawansowanymi mechanizmami analizy zagrożeń i analizy behawioralnej znacząco podnosi ich skuteczność. Zamiast polegać wyłącznie na statycznych listach, organizacje mogą wdrażać dynamiczny whitelisting, który dostosowuje uprawnienia na podstawie bieżącej oceny ryzyka, wzorców zachowań użytkowników oraz danych z systemów wykrywania zagrożeń. Takie podejście łączy korzyści bezpieczeństwa białych list z większą elastycznością i mniejszą liczbą fałszywych blokad. PostAffiliatePro jest przykładem tego nowoczesnego podejścia, łącząc tradycyjne mechanizmy białej listy z zaawansowanym monitoringiem i analizą, umożliwiając administratorom sieci afiliacyjnych utrzymanie wysokiego poziomu bezpieczeństwa przy wsparciu legalnej działalności partnerów i rozwoju biznesu.

Co się dzieje, gdy zostanę dodany do białej listy? Po dodaniu do białej listy systemy bezpieczeństwa rozpoznają Cię jako zatwierdzony podmiot i przyznają dostęp do określonych zasobów bez dodatkowych weryfikacji czy opóźnień. Przestajesz być blokowany, filtrowany lub oznaczany jako podejrzany przez system bezpieczeństwa, co usprawnia Twoje działanie przy jednoczesnym zachowaniu bezpieczeństwa organizacji.

Czy białą listę można zhakować lub obejść? Sam mechanizm białej listy jest bezpieczny, ale można go obejść, jeśli atakujący przejmą kontrolę nad zatwierdzonymi systemami lub aplikacjami. Dlatego organizacje łączą whitelisting z dodatkowymi zabezpieczeniami, jak uwierzytelnianie wieloskładnikowe, monitoring zachowań czy systemy wykrywania zagrożeń. Regularne audyty i aktualizacje białej listy pomagają zapobiegać wykorzystaniu nieaktualnych lub błędnych wpisów.

Jak długo trwa dodanie do białej listy? Czas oczekiwania zależy od procedur i polityki danej organizacji. Niektóre firmy mają automatyczne procesy whitelistingowe, które trwają kilka minut, inne wymagają ręcznej weryfikacji i akceptacji, co może potrwać dni lub tygodnie. PostAffiliatePro oferuje usprawnione procedury, które równoważą wymagania bezpieczeństwa z efektywnością działania.

Czy whitelisting jest odpowiedni dla małych firm? Tak, biała lista jest korzystna dla organizacji każdej wielkości. Małe firmy mogą wdrożyć whitelisting na kluczowych systemach i aplikacjach bez dużych nakładów. Nawet wdrożenie białej listy aplikacji na najważniejszych serwerach czy białej listy e-maili dla istotnej komunikacji daje znaczące korzyści bezpieczeństwa przy ograniczonych zasobach IT.

Chroń swój program partnerski dzięki zaawansowanym możliwościom białej listy i kompleksowym funkcjom bezpieczeństwa. PostAffiliatePro zapewnia kontrolę dostępu klasy korporacyjnej, by tylko zaufani partnerzy i afilianci mieli dostęp do Twojej sieci.

Dowiedz się, czym jest whitelisting e-maili i jak działa w Gmailu, Outlooku, Yahoo i innych platformach. Poznaj najlepsze praktyki, aby ważne wiadomości zawsze ...

Dowiedz się, jak działa whitelistowanie e-maili, dlaczego jest kluczowe dla dostarczalności wiadomości oraz jak dodać nadawców do whitelisty w Gmailu, Outlooku,...

Dowiedz się, czym są czarne listy e-mailowe na przykładzie takich jak Spamhaus oraz jak wpływają one na dostarczalność wiadomości. Poznaj sposoby unikania czarn...