Kluczowe strategie ochrony Twojej firmy i zapewnienia

Poznaj 4 kluczowe strategie ochrony biznesu: planowanie awaryjne, ubezpieczenia, dywersyfikację przychodów i standaryzację procesów.

Poznaj kluczowe strategie ochrony biznesu, takie jak planowanie awaryjne, ubezpieczenia, dywersyfikacja przychodów i standaryzacja procesów. Kompleksowy przewodnik, który zapewni ciągłość działania i zminimalizuje ryzyko w 2025 roku.

Kluczowe strategie to planowanie awaryjne, wykupienie ubezpieczenia, dywersyfikacja źródeł przychodów oraz standaryzacja procesów w celu zapewnienia ciągłości działania firmy i minimalizacji ryzyka.

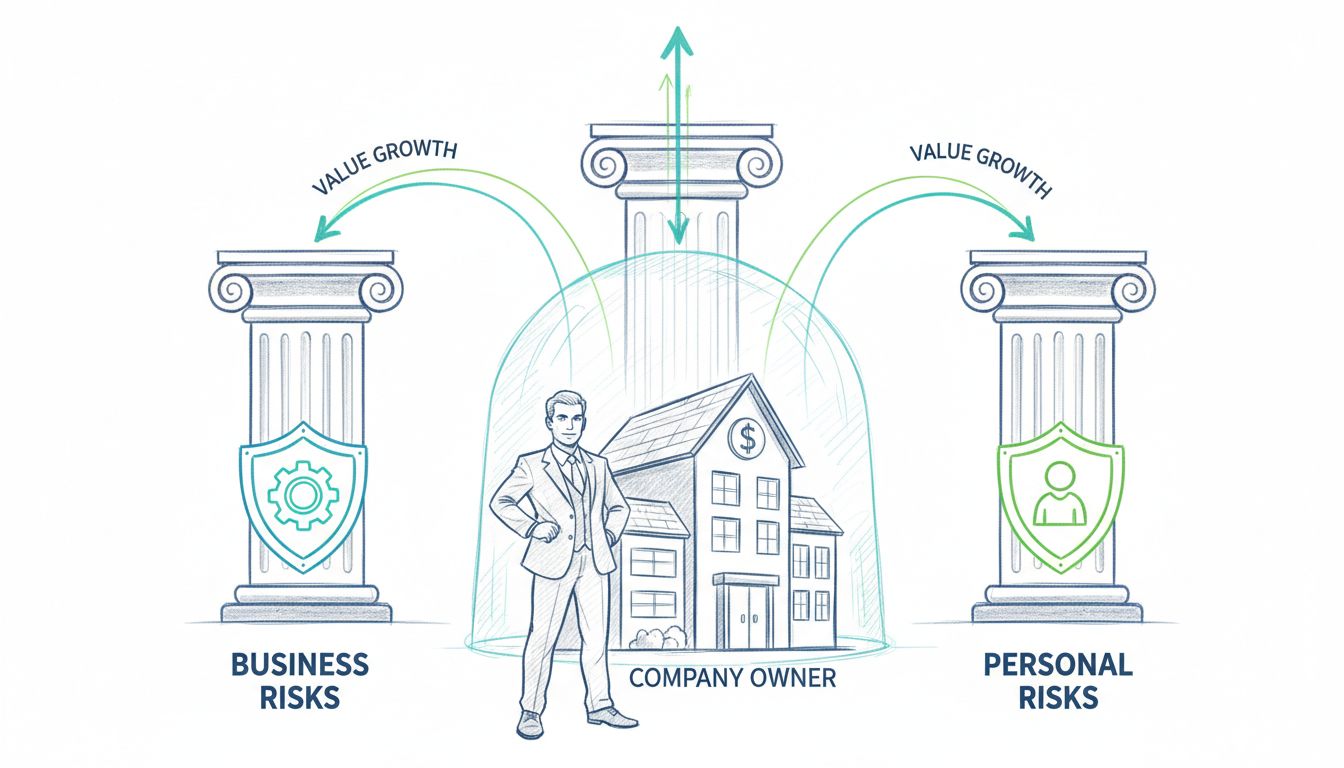

Ochrona biznesu to nie pojedyncze działanie, lecz kompleksowe podejście mające na celu zabezpieczenie organizacji przed różnymi zagrożeniami i zakłóceniami. W dzisiejszym złożonym środowisku gospodarczym firmy stają w obliczu bezprecedensowych wyzwań, począwszy od cyberataków i klęsk żywiołowych, po awarie łańcucha dostaw czy kryzysy gospodarcze. Dobrze zaprojektowana strategia ochrony biznesu obejmuje wiele warstw zabezpieczeń, które współpracują ze sobą w celu minimalizacji ryzyka, skrócenia przestojów i zapewnienia możliwości kontynuowania działalności nawet w przypadku nieprzewidzianych zdarzeń. Najbardziej skuteczne firmy zdają sobie sprawę, że ochrona wymaga ciągłych inwestycji w planowanie, technologię, ludzi i procesy.

Skuteczna ochrona firmy opiera się na czterech podstawowych filarach, które współdziałają, tworząc odporną organizację. Te filary stanowią fundament każdej kompleksowej strategii ciągłości działania i powinny być dostosowane do specyfiki branży, wielkości firmy oraz profilu ryzyka. Zrozumienie, jak te elementy się uzupełniają, jest kluczowe do opracowania strategii ochrony, która rzeczywiście zadziała w momencie próby.

Podstawą każdej strategii ochrony jest zrozumienie, co może pójść nie tak. Dogłębna analiza wpływu na biznes (BIA) polega na ocenie kluczowych funkcji firmy i określeniu, jak zareagują one na różne zakłócenia. Proces ten wymaga identyfikacji potencjalnych zagrożeń charakterystycznych dla danej branży — od cyberataków i wycieków danych, przez klęski żywiołowe, zakłócenia łańcucha dostaw, po utratę kluczowych pracowników. Organizacje powinny oszacować prawdopodobieństwo każdego potencjalnego zdarzenia oraz określić, jak może ono ujawnić słabości systemów i procesów. Analiza powinna również przewidywać potencjalny wpływ na działalność firmy, w tym straty finansowe, uszczerbek na reputacji i konsekwencje regulacyjne.

W trakcie tej oceny firmy powinny priorytetyzować swoje aktywa i systemy według ich kluczowości. Niektóre funkcje są krytyczne dla działania i muszą być przywrócone natychmiast, inne mogą pozwolić sobie na dłuższy czas odtworzenia. Takie priorytetyzowanie pozwala efektywnie rozdzielać zasoby i skoncentrować się na tym, co najważniejsze. Według najnowszych badań przestoje kosztują globalne przedsiębiorstwa średnio 9 000 USD za minutę, a w branżach wysokiego ryzyka, jak finanse czy ochrona zdrowia, koszty jednego incydentu sięgają nawet 5 milionów dolarów. Te liczby pokazują, że skrupulatna ocena ryzyka nie jest opcją — jest koniecznością dla przetrwania firmy.

Po zidentyfikowaniu zagrożeń organizacja musi opracować konkretne strategie reagowania na każde z potencjalnych ryzyk. Różne zagrożenia wymagają odmiennych narzędzi i sposobów planowania. Przykładowo, w przypadku awarii zasilania firma może w pierwszej kolejności przywracać kluczową infrastrukturę IT, zanim zajmie się resztą systemów. Planowanie awaryjne polega na tworzeniu szczegółowych procedur opisujących dokładnie, jakie działania zostaną podjęte, przez kogo i w jakiej kolejności w przypadku wystąpienia zakłócenia. Plany te powinny zawierać szczegółowe instrukcje zapewniające funkcjonowanie kluczowych procesów biznesowych przed, w trakcie i bezpośrednio po incydencie.

Skuteczne plany awaryjne jasno określają role i odpowiedzialności, przypisując konkretne osoby do realizacji zadań w czasie kryzysu. Ta przejrzystość zapobiega zamieszaniu i dublowaniu wysiłków, które podczas kryzysu kosztują cenny czas. Muszą być też ustalone protokoły komunikacyjne, aby właściwe informacje trafiały do odpowiednich osób za pośrednictwem odpowiednich kanałów. Plany powinny uwzględniać również alternatywne metody komunikacji na wypadek powszechnej awarii sieci. Dodatkowo, plany awaryjne należy regularnie ćwiczyć poprzez symulacje i ćwiczenia scenariuszowe, dzięki czemu zespoły mogą przećwiczyć swoje role i zidentyfikować luki zanim dojdzie do prawdziwego kryzysu.

Ubezpieczenie to kluczowy element ochrony biznesu, pozwalający na transfer określonych ryzyk do wyspecjalizowanych podmiotów. Choć ubezpieczenie nie zapobiega katastrofom, zapewnia ochronę finansową w razie ich wystąpienia, co umożliwia firmie powrót do działania bez katastrofalnych strat majątkowych. Kompleksowe ubezpieczenie firmy powinno obejmować wiele obszarów, takich jak szkody majątkowe, odpowiedzialność cywilna, przerwy w działalności, odpowiedzialność cybernetyczna oraz ubezpieczenie kluczowych osób. Zakres ochrony zależy od branży, wielkości firmy i zidentyfikowanych ryzyk.

Ubezpieczenie od przerw w działalności jest szczególnie cenne, chroniąc przychody w razie wymuszonego zamknięcia lub zakłóceń operacyjnych. Pokrywa ono utracone przychody oraz stałe koszty w okresie, gdy firma nie może funkcjonować normalnie. Coraz większe znaczenie ma ubezpieczenie od ryzyk cybernetycznych, zwłaszcza wobec rosnącej liczby ataków typu ransomware, wycieków danych i innych zagrożeń cyfrowych. Przy wyborze polis firmy powinny współpracować z doświadczonymi brokerami, którzy znają specyfikę branży i mogą doradzić odpowiedni poziom ochrony. Regularny przegląd polis pozwala utrzymać odpowiedni zakres ochrony wraz z rozwojem firmy i zmianą jej potrzeb.

Dywersyfikacja źródeł przychodów to jedna z najskuteczniejszych długofalowych strategii ochronnych dla firm. Jeśli przychody zależą od jednego produktu, usługi, klienta czy rynku, każde zakłócenie tej relacji stanowi egzystencjalne zagrożenie. Rozwijając wiele kanałów przychodowych, firmy znacznie ograniczają ryzyko związane z pojedynczym punktem awarii. Może to oznaczać wejście na nowe rynki, rozwój produktów lub usług komplementarnych, czy budowę różnych segmentów klientów o odmiennych potrzebach i charakterystyce.

Standaryzacja procesów w organizacji znacząco wzmacnia jej odporność. Jeśli procesy są udokumentowane, wystandaryzowane i konsekwentnie realizowane, firma staje się mniej zależna od pojedynczych pracowników i łatwiej utrzymać ciągłość działania nawet w przypadku ich nieobecności. Standaryzacja pozwala szybciej przeszkolić zastępców, zmniejsza liczbę błędów i umożliwia automatyzację rutynowych zadań. Połączona z cross-trainingiem — szkoleniem kilku pracowników do pełnienia kluczowych funkcji — tworzy organizację, która może się adaptować i działać nawet mimo zakłóceń.

| Składnik | Cel | Kluczowe elementy |

|---|---|---|

| Ocena ryzyka | Identyfikacja i priorytetyzacja zagrożeń | Identyfikacja zagrożeń, analiza prawdopodobieństwa, ocena wpływu, analiza słabości |

| Strategie odtwarzania | Określenie procedur reagowania | Systemy kopii zapasowych, alternatywne lokalizacje pracy, protokoły komunikacyjne, alokacja zasobów |

| Przydział ról | Jasny podział odpowiedzialności | Wskazanie członków zespołu, dane kontaktowe, uprawnienia decyzyjne, procedury eskalacji |

| Plany komunikacji | Utrzymanie świadomości interesariuszy | Powiadomienia pracowników, informacje dla klientów, raporty dla regulatorów, relacje z mediami |

| Testowanie i szkolenia | Weryfikacja skuteczności planu | Ćwiczenia symulacyjne, testy scenariuszowe, szkolenia pracowników, aktualizacje planu |

Kompleksowy plan ciągłości działania łączy wszystkie strategie ochronne w spójną strukturę, która kieruje działaniami organizacji podczas zakłóceń. Plan powinien być udokumentowany, dostępny dla odpowiednich pracowników i regularnie aktualizowany, by odzwierciedlać zmiany w otoczeniu biznesowym. Należy określić jasne cele czasowe przywrócenia działania (RTO) dla każdej krytycznej funkcji — czyli jak szybko działalność musi zostać wznowiona. Trzeba też ustalić cele dotyczące utraty danych (RPO) — ile danych można zaakceptować jako utracone w danym systemie.

Nowoczesna ochrona biznesu wymaga wdrożenia rozwiązań technologicznych zwiększających odporność i skracających czas odtwarzania. Chmurowe systemy kopii zapasowych i disaster recovery stały się nieodzowne — pozwalają na ciągłe zapisywanie i bezpieczne przechowywanie kluczowych danych w wielu lokalizacjach geograficznych. Zautomatyzowane systemy monitorowania mogą wykrywać próby włamań lub awarii i reagować automatycznie, często eliminując zagrożenie, zanim wyrządzi ono poważne szkody. Automatyzacja ogranicza także ryzyko błędów ludzkich w stresujących sytuacjach kryzysowych.

Firmy powinny inwestować w infrastrukturę IT projektowaną z myślą o odporności, wdrażając redundancję w komunikacji, zasobach ludzkich, ochronie danych i infrastrukturze fizycznej. Może to oznaczać wdrożenie kluczowych aplikacji w wielu regionach chmurowych, zastosowanie load balancingu do rozkładu ruchu czy utrzymanie zapasowych systemów zasilania. Regularne audyty planów ciągłości działania pozwalają utrzymać zgodność ze strategią firmy oraz wymogami branżowymi i regulacyjnymi. Profesjonalne certyfikacje z zakresu ciągłości działania i odtwarzania po awarii, oferowane m.in. przez Disaster Recovery Institute International, pomagają zdobyć niezbędną wiedzę i kompetencje w tej dziedzinie.

Efektywność strategii ochrony biznesu należy mierzyć poprzez regularne testy i monitorowanie. Organizacje powinny okresowo przeprowadzać symulacje potencjalnych zagrożeń, co pozwala zespołom przećwiczyć swoje role i wskazać obszary do poprawy. Analizy post-mortem po takich ćwiczeniach pomagają określić, co działa dobrze, a co wymaga korekty. Wskaźniki takie jak rzeczywisty czas odtworzenia w porównaniu do założeń (RTO), ilość utraconych danych w stosunku do celów (RPO), czy poziom przeszkolenia pracowników stanowią mierzalne miary przygotowania.

Planowanie ciągłości działania to nie jednorazowy projekt, lecz proces wymagający ciągłej aktualizacji wraz ze zmianami w firmie i pojawianiem się nowych zagrożeń. Regularne aktualizacje oceny ryzyka, strategii odtwarzania i danych kontaktowych utrzymują plany w aktualności i użyteczności. Wraz z rozwojem firmy, wdrożeniem nowych systemów lub wejściem na nowe rynki, strategie ochrony muszą być dostosowywane. Traktując ochronę biznesu jako ciągły priorytet, a nie formalność, organizacje budują prawdziwą odporność, która zabezpiecza najcenniejsze aktywa i zapewnia długoterminowy sukces.

Dywersyfikuj źródła przychodów i chroń swój biznes afiliacyjny dzięki solidnemu systemowi śledzenia prowizji, automatycznym wypłatom oraz zaawansowanym zabezpieczeniom przed nadużyciami w PostAffiliatePro. Zbuduj odporny program partnerski, który generuje przychody nawet w czasach zakłóceń.

Poznaj 4 kluczowe strategie ochrony biznesu: planowanie awaryjne, ubezpieczenia, dywersyfikację przychodów i standaryzację procesów.

Dowiedz się, dlaczego ochrona firmy jest kluczowa dla udanej sprzedaży. Poznaj strategie zarządzania ryzykiem, ochrony aktywów i techniki zwiększania wartości, ...

Dowiedz się, jak oprogramowanie antymalware chroni Twoją firmę przed złośliwymi zagrożeniami, atakami phishingowymi oraz ransomware.

Zgoda na Pliki Cookie

Używamy plików cookie, aby poprawić jakość przeglądania i analizować nasz ruch. See our privacy policy.