Adware w marketingu: podstawowy przegląd

Adware jest często pobierany, gdy użytkownicy szukają innego programu i zazwyczaj nie zdają sobie z tego sprawy. Dowiedz się więcej o tym potencjalnym zagrożeni...

Dowiedz się, jak adware szkodzi Twojemu komputerowi – od spadku wydajności, przez zagrożenia prywatności, po luki bezpieczeństwa. Poznaj metody wykrywania i strategie usuwania dzięki kompleksowemu przewodnikowi PostAffiliatePro.

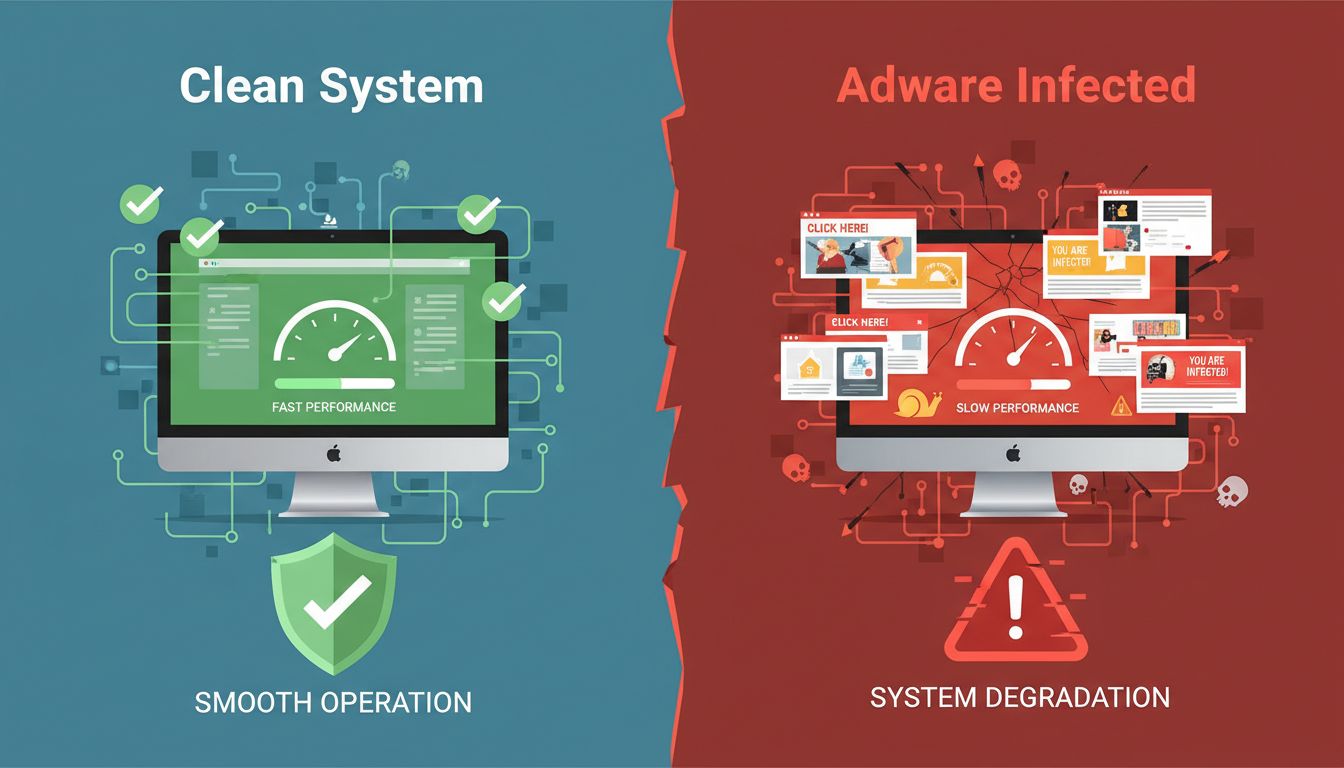

Tak, adware może zaszkodzić Twojemu komputerowi, spowalniając jego działanie, zużywając zasoby systemowe, śledząc Twoje zachowanie w sieci i potencjalnie otwierając drzwi dla bardziej niebezpiecznego złośliwego oprogramowania. Choć nie zawsze jest tak destrukcyjny jak wirusy czy ransomware, złośliwy adware może naruszać Twoją prywatność, obniżać stabilność systemu i tworzyć luki w zabezpieczeniach.

Adware, czyli oprogramowanie wspierane reklamami, stanowi w 2025 roku poważne zagrożenie dla bezpieczeństwa i wydajności komputerów. Wielu użytkowników lekceważy adware jako jedynie denerwujące oprogramowanie, jednak rzeczywistość jest znacznie bardziej złożona i niepokojąca. Adware to rodzaj złośliwego oprogramowania zaprojektowanego do wyświetlania niechcianych reklam na Twoim urządzeniu, często instalowanego bez wyraźnej wiedzy lub zgody użytkownika. Głównym celem twórców adware jest generowanie przychodów poprzez modele pay-per-click, pay-per-view lub pay-per-install, jednak stosowane przez nich metody mogą poważnie zaszkodzić Twojemu systemowi i narazić Twoje dane osobowe.

Rozróżnienie między legalnym adware a jego złośliwymi odmianami jest kluczowe dla zrozumienia skali zagrożenia. Legalny adware działa w sposób przejrzysty, zazwyczaj jest dołączany do darmowego oprogramowania, gdzie użytkownik teoretycznie zgadza się na jego obecność akceptując warunki. Jednak złośliwy adware działa potajemnie, osadza się w systemie bez zgody i aktywnie utrudnia próby usunięcia. To rozróżnienie ma znaczenie, ponieważ decyduje o skali szkód, jakie może ponieść Twój komputer oraz o złożoności procesu usuwania zagrożenia.

Najbardziej zauważalną szkodą wyrządzaną przez adware jest znaczne spowolnienie działania komputera. Gdy adware działa w tle, zużywa cenne zasoby systemowe, takie jak moc obliczeniowa procesora, pamięć RAM i przepustowość dysku. Powoduje to efekt domina, w którym legalne aplikacje działają wolniej, czas ładowania znacznie się wydłuża, a korzystanie z komputera staje się frustrująco powolne. Nowoczesne odmiany adware są szczególnie agresywne – niektóre potrafią stale zużywać 20-40% dostępnych zasobów procesora, przez co nawet podstawowe czynności, takie jak przeglądanie internetu czy edycja dokumentów, są bardzo uciążliwe.

Wpływ na wydajność nie ogranicza się tylko do spowolnienia. Adware może powodować awarie systemu, losowe zawieszanie się czy błędy aplikacji w wyniku rywalizacji o zasoby z legalnymi procesami. Dysk twardy jest intensywniej eksploatowany przez ciągłe operacje zapisu i odczytu, gdy adware zapisuje dane śledzące i pobiera nowe treści reklamowe. Na laptopach i urządzeniach mobilnych przekłada się to bezpośrednio na szybsze rozładowanie baterii – w poważnych przypadkach czas pracy urządzenia może się skrócić nawet o 30-50%. Efekt kumulatywny to komputer, który z czasem staje się coraz mniej użyteczny, aż w końcu podstawowe operacje stają się niemal niemożliwe do wykonania.

Poza problemami z wydajnością, adware stanowi poważne zagrożenie dla prywatności, które wielu użytkowników bagatelizuje. Zaawansowane odmiany adware stosują mechanizmy śledzące, monitorujące historię przeglądania, zapytania wyszukiwania, nawyki zakupowe, a nawet wrażliwe informacje, takie jak aktywność bankowa. Zbieranie tych danych odbywa się po cichu, bez wiedzy użytkownika, a zebrane informacje są następnie sprzedawane reklamodawcom, brokerom danych, a czasem nawet cyberprzestępcom, którzy mogą wykorzystać je do kradzieży tożsamości lub ukierunkowanych ataków phishingowych.

Implikacje dla prywatności są szczególnie niepokojące, ponieważ śledzenie przez adware jest często bardziej inwazyjne niż standardowe pliki cookies. Podczas gdy cookies są ograniczone do konkretnych stron, adware potrafi śledzić użytkownika w całym internecie, budując szczegółowy profil aktywności online. Profil ten obejmuje informacje o Twoich zainteresowaniach, sytuacji finansowej, zdrowiu czy relacjach osobistych. Reklamodawcy wykorzystują te dane do tworzenia spersonalizowanych reklam, ale jeszcze groźniejsze jest to, że mogą one zostać użyte przez cyberprzestępców do ataków socjotechnicznych, oszustw finansowych czy szantażu. Utrata prywatności dotyczy także innych domowników korzystających z tego samego komputera, ponieważ adware nie rozróżnia kont użytkowników.

Jednym z najgroźniejszych aspektów adware jest jego rola jako bramy do poważniejszych infekcji złośliwym oprogramowaniem. Złośliwy adware często tworzy luki w zabezpieczeniach systemu, które mogą zostać wykorzystane przez innych cyberprzestępców. Modyfikując ustawienia systemowe, wyłączając funkcje bezpieczeństwa czy otwierając tylne drzwi w zaporze, adware de facto otwiera Twój komputer na ataki ransomware, trojanów bankowych, spyware i innych destrukcyjnych programów. Badacze bezpieczeństwa udokumentowali liczne przypadki, gdy infekcja adware poprzedzała atak ransomware, a samo adware służyło jako punkt wejścia dla bardziej szkodliwego oprogramowania.

Relacja między adware a innymi typami malware tworzy złożony problem bezpieczeństwa. Gdy adware zadomowi się w systemie, potrafi pobierać i instalować dodatkowe złośliwe oprogramowanie bez Twojej wiedzy czy zgody. Oznacza to, że samo usunięcie adware nie gwarantuje pełnego bezpieczeństwa, bo w systemie mogą już być obecne wtórne infekcje. Co więcej, niektóre zaawansowane odmiany adware stosują techniki uniemożliwiające działanie legalnego oprogramowania antywirusowego, przez co narzędzia ochronne stają się nieskuteczne.

Szczególnie podstępną formą adware jest oprogramowanie przejmujące kontrolę nad przeglądarką (browser hijacker), które zmienia ustawienia przeglądarki bez zgody użytkownika. Takie odmiany zmieniają stronę startową, domyślną wyszukiwarkę czy nową kartę, przekierowując wyszukiwania przez serwery kontrolowane przez atakujących. Dzięki temu operatorzy adware mogą wstrzykiwać reklamy do wyników wyszukiwania, śledzić zapytania i przekierowywać użytkownika na złośliwe strony mające na celu kradzież danych lub instalację malware. Przejęte przeglądarki instalują także niechciane paski narzędzi czy rozszerzenia, które dodatkowo pogarszają komfort przeglądania i zbierają kolejne dane.

Konsekwencje przejęcia przeglądarki to nie tylko irytacja. Jeśli Twoje wyszukiwania są przekierowywane przez przejęte serwery, możesz trafić na strony phishingowe, które do złudzenia przypominają legalne witryny banków czy sklepów. Fałszywe strony służą do wyłudzania loginów, danych kart kredytowych i innych wrażliwych informacji. Dodatkowo, przejęte przeglądarki mogą wstrzykiwać złośliwe reklamy na legalne strony, co naraża Cię na ataki drive-by download – samo odwiedzenie zainfekowanej strony kończy się instalacją malware. Połączenie przekierowań, złośliwych reklam i fałszywych witryn tworzy idealne warunki dla cyberprzestępców do wykorzystania nieświadomych użytkowników.

| Typ adware | Charakterystyka | Poziom zagrożenia | Typowa metoda dystrybucji |

|---|---|---|---|

| Legalny adware | Przejrzysty, za zgodą użytkownika, ujawniony w regulaminie | Niski | Dołączany do darmowego oprogramowania |

| Przejęcie przeglądarki | Zmiana ustawień, przekierowania, instalacja pasków narzędzi | Średni | Zwodnicze kreatory instalacji |

| Potencjalnie niechciane programy (PUP) | Instalacja bez wyraźnej zgody, zmiany w systemie | Średnio-wysoki | Pakiety oprogramowania, mylące reklamy |

| Złośliwy adware | Instaluje dodatkowe malware, odporny na usunięcie, tworzy tylne drzwi | Wysoki | Zainfekowane strony, złośliwe reklamy |

| Adware ze spyware | Śledzi aktywność, zbiera wrażliwe dane, sprzedaje informacje | Wysoki | Zewnętrzne sklepy z aplikacjami, pirackie oprogramowanie |

| Adware mobilny | Wyświetla natrętne reklamy, wyczerpuje baterię, zużywa dane | Średnio-wysoki | Nieoficjalne sklepy z aplikacjami, fałszywe aplikacje |

Znajomość różnych kategorii adware pozwala ocenić konkretne ryzyka dla Twojego systemu. Legalny adware, choć irytujący, stanowi minimalne zagrożenie bezpieczeństwa, jeśli jesteś świadomy jego obecności i możesz go wyłączyć. Natomiast złośliwe odmiany adware to poważne zagrożenia wymagające profesjonalnego usunięcia i zaawansowanych środków ochronnych. To rozróżnienie jest ważne, bo strategia reakcji powinna być dostosowana do poziomu zagrożenia – od zwykłego odinstalowania legalnego adware po fachowe usuwanie malware w przypadku zaawansowanych wariantów.

Wykrycie infekcji adware wymaga czujności i znajomości typowych objawów. Najbardziej oczywistym sygnałem jest nagły wysyp wyskakujących reklam, szczególnie gdy pojawiają się one nawet wtedy, gdy nie korzystasz z internetu. Takie reklamy często promują podejrzane produkty, np. cudowne suplementy, szybki zarobek czy fałszywe antywirusy. Ponadto zwróć uwagę na nieoczekiwane zmiany strony startowej przeglądarki, wyszukiwarki lub nowej karty, których sam nie wprowadzałeś. Nowe paski narzędzi w przeglądarce, których nie instalowałeś, to kolejny sygnał obecności adware.

Objawy związane z wydajnością także mogą wskazywać na infekcję. Jeśli komputer nagle wyraźnie zwolnił, długo się uruchamia lub często się zawiesza, adware może zużywać zasoby systemowe. Na urządzeniach mobilnych szybkie rozładowanie baterii, nietypowo wysokie zużycie danych lub samoczynne uruchamianie się aplikacji sugeruje infekcję adware. Swoje podejrzenia możesz zweryfikować, otwierając menedżer zadań (Windows) lub monitor aktywności (Mac), aby sprawdzić, które procesy zużywają najwięcej procesora lub pamięci. Obecność nieznanych programów na liście zainstalowanych aplikacji, zwłaszcza o ogólnych nazwach lub nieznanych wydawcach, wymaga sprawdzenia i ewentualnego usunięcia.

Usunięcie adware wymaga wieloetapowego podejścia obejmującego zarówno widoczne, jak i ukryte składniki. W systemach Windows zacznij od wejścia w Panel sterowania i przejrzenia listy zainstalowanych programów pod kątem nieznanych aplikacji, szczególnie tych zainstalowanych w czasie wystąpienia objawów adware. Odinstaluj podejrzane programy, następnie wyczyść pamięć podręczną przeglądarki, pliki cookie i historię przeglądania, aby usunąć dane śledzące. Przywróć domyślne ustawienia przeglądarki, aby cofnąć nieautoryzowane zmiany strony startowej i wyszukiwarki. Po ręcznym usunięciu uruchom pełne skanowanie przy użyciu renomowanego oprogramowania antymalware, np. Malwarebytes lub podobnych narzędzi, aby wykryć i usunąć ukryte składniki adware odporne na ręczne usuwanie.

Użytkownicy Mac powinni sprawdzić folder Aplikacje pod kątem nieznanych programów i przenieść podejrzane aplikacje do Kosza. Przejrzyj rozszerzenia przeglądarek Safari, Chrome i Firefox, usuwając te, których nie kojarzysz lub nie instalowałeś. Sprawdź folder Biblioteka, w szczególności Application Support i LaunchAgents, pod kątem plików powiązanych z adware. Uruchom skanowanie bezpieczeństwa przy użyciu kompatybilnego oprogramowania antymalware, aby zidentyfikować ukryte zagrożenia. Użytkownicy Androida powinni uruchomić urządzenie w trybie awaryjnym (Safe Mode), co wyłącza aplikacje firm trzecich, a następnie przejrzeć zainstalowane programy i usunąć te podejrzane. Wyczyść pamięć podręczną i dane przeglądarki, a następnie uruchom skanowanie zabezpieczeń. Użytkownicy iPhone’ów mają przewagę dzięki architekturze sandbox iOS, ale powinni również przeglądać zainstalowane aplikacje, usuwać podejrzane i czyścić historię oraz dane stron w Safari.

Zapobieganie infekcji adware jest znacznie skuteczniejsze niż próby usuwania już istniejącego zagrożenia. Pobieraj oprogramowanie wyłącznie z oficjalnych źródeł, takich jak Microsoft Store, Apple App Store czy Google Play Store, które stosują procedury kontroli bezpieczeństwa. Podczas instalacji programów uważnie czytaj każdy ekran instalatora i wybieraj opcje „Niestandardowa” lub „Zaawansowana”, aby odznaczyć domyślnie zaznaczone adware. Nigdy nie przyspieszaj procesu instalacji – twórcy adware celowo ukrywają swoje oprogramowanie w predefiniowanych polach i mylących komunikatach, aby wprowadzić użytkownika w błąd.

Utrzymuj aktualne oprogramowanie zabezpieczające z włączoną ochroną w czasie rzeczywistym, aby antywirus i antymalware mogły wykrywać oraz blokować adware przed instalacją. Regularnie aktualizuj system operacyjny, przeglądarkę i wszystkie aplikacje, ponieważ poprawki bezpieczeństwa eliminują luki wykorzystywane przez adware. Używaj rozszerzeń blokujących reklamy, aby zapobiec atakom malvertisingu, które rozprzestrzeniają adware przez zainfekowane reklamy. Włącz blokadę wyskakujących okienek w przeglądarce i rozważ korzystanie z przeglądarek z zaawansowaną ochroną prywatności. Praktykuj ostrożność przy klikaniu, unikaj podejrzanych linków, nieznanych stron i reklam, które wydają się zbyt atrakcyjne, by były prawdziwe. Wreszcie, edukuj siebie i domowników na temat zagrożeń adware – świadomość użytkowników pozostaje najskuteczniejszą ochroną przed socjotechniką wykorzystywaną do jego dystrybucji.

Tak jak adware zagraża bezpieczeństwu indywidualnych komputerów, tak fałszywy ruch i złośliwe działania mogą zagrozić integralności Twojego programu afiliacyjnego. PostAffiliatePro to wiodące na rynku oprogramowanie do zarządzania afiliacją, oferujące funkcje bezpieczeństwa klasy korporacyjnej, które chronią sieć partnerską przed oszustwami, dystrybucją malware i nieautoryzowanym ruchem. Nasza platforma zawiera zaawansowane algorytmy wykrywające oszustwa, które w czasie rzeczywistym identyfikują podejrzane wzorce ruchu, aktywność botów czy fraud klikowy, zapobiegając generowaniu fałszywych prowizji przez komputery zainfekowane adware w Twoim programie.

Kompleksowy system śledzenia i weryfikacji PostAffiliatePro gwarantuje, że do sukcesu Twojego programu afiliacyjnego przyczynia się tylko legalny, wysokiej jakości ruch. Nasza infrastruktura bezpieczeństwa chroni zarówno Twój biznes, jak i partnerów przed złośliwymi aktorami, którzy mogliby próbować dystrybuować adware lub inne malware przez linki afiliacyjne. Dzięki szczegółowej analityce, monitoringowi w czasie rzeczywistym i konfigurowalnym regułom antyfraudowym PostAffiliatePro daje Ci pełną kontrolę i wgląd w bezpieczeństwo programu. W odróżnieniu od konkurencyjnych rozwiązań oferujących podstawowe śledzenie, PostAffiliatePro łączy skuteczną ochronę przed oszustwami z intuicyjnymi narzędziami zarządzania, czyniąc go najlepszym wyborem dla firm poważnie podchodzących do bezpieczeństwa i rentowności programów afiliacyjnych.

Tak jak adware zagraża bezpieczeństwu komputera, tak samo złośliwi aktorzy mogą zagrozić Twojemu programowi partnerskiemu. PostAffiliatePro oferuje funkcje bezpieczeństwa klasy korporacyjnej, aby chronić Twoją sieć afiliacyjną, śledzić legalny ruch i zapobiegać oszustwom. Zabezpiecz swój biznes afiliacyjny już dziś.

Adware jest często pobierany, gdy użytkownicy szukają innego programu i zazwyczaj nie zdają sobie z tego sprawy. Dowiedz się więcej o tym potencjalnym zagrożeni...

Dowiedz się, czy adware to malware, czym się różnią i dlaczego adware stanowi zagrożenie dla bezpieczeństwa. Kompleksowy przewodnik po ochronie urządzeń przed n...

Poznaj program partnerski Adblock Stick, platformę opartą na modelu CPA do promowania oprogramowania chroniącego przed wyskakującymi okienkami, złośliwym oprogr...

Zgoda na Pliki Cookie

Używamy plików cookie, aby poprawić jakość przeglądania i analizować nasz ruch. See our privacy policy.