Jakie są korzyści ze wsparcia wielojęzycznego dla programów partnerskich?

Odkryj, jak wsparcie wielojęzyczne umożliwia partnerom lepsze zrozumienie platformy, maksymalne wykorzystanie funkcji i skuteczniejszą promocję na całym świecie...

Dowiedz się, czym jest MFA, jak działa i dlaczego jest niezbędny do ochrony kont i danych.

Uwierzytelnianie wieloskładnikowe (MFA) to mechanizm bezpieczeństwa, który wymaga od użytkowników podania dwóch lub więcej różnych rodzajów weryfikacji przed uzyskaniem dostępu do konta lub systemu. W przeciwieństwie do uwierzytelniania jednoskładnikowego, które opiera się wyłącznie na haśle, MFA łączy wiele niezależnych czynników uwierzytelniających, tworząc warstwy zabezpieczeń znacząco redukujące ryzyko nieautoryzowanego dostępu. Trzy główne kategorie czynników uwierzytelniających to czynniki wiedzy (coś, co wiesz), czynniki posiadania (coś, co masz) oraz czynniki inherentne (to, kim jesteś). Czynniki wiedzy to hasła i pytania bezpieczeństwa, czynniki posiadania obejmują urządzenia fizyczne, takie jak smartfony i tokeny sprzętowe, a czynniki inherentne dotyczą biometrycznych identyfikatorów, takich jak odciski palców i rozpoznawanie twarzy. Wymagając od użytkowników uwierzytelniania przy użyciu czynników z różnych kategorii, MFA zapewnia, że nawet jeśli jeden z elementów uwierzytelniania zostanie przejęty, atakujący nie uzyska dostępu bez dodatkowych metod weryfikacji. Takie wielowarstwowe podejście przekształca uwierzytelnianie z jednego punktu podatności w solidne ramy bezpieczeństwa chroniące przed większością typowych wektorów ataków.

| Typ czynnika | Przykłady | Poziom bezpieczeństwa | Podatność |

|---|---|---|---|

| Wiedza | Hasła, PIN-y, pytania bezpieczeństwa | Średni | Phishing, ataki brute force |

| Posiadanie | Smartfony, tokeny sprzętowe, karty inteligentne | Wysoki | Utrata urządzenia, kradzież |

| Inherencja | Odciski palców, rozpoznawanie twarzy, skanowanie tęczówki | Bardzo wysoki | Próby podrobienia |

Krajobraz cyberbezpieczeństwa uległ fundamentalnej zmianie, przez co MFA nie jest już opcjonalne, ale niezbędne do ochrony wrażliwych danych i kont użytkowników. Zgodnie z najnowszymi badaniami bezpieczeństwa, ponad 15 miliardów danych uwierzytelniających krąży w dark webie wskutek wcześniejszych wycieków, czyniąc kradzież loginów jednym z najpowszechniejszych wektorów ataku, z jakimi mierzą się dziś organizacje. Ataki phishingowe są skuteczne w 3-4% przypadków, co może wydawać się niewielkie, dopóki nie weźmie się pod uwagę milionów wysyłanych codziennie wiadomości phishingowych, skutkujących tysiącami udanych przejęć. Ataki brute-force pozostają stałym zagrożeniem, gdy atakujący używają zautomatyzowanych narzędzi do systematycznego zgadywania haseł – technika ta staje się praktycznie nieskuteczna przy włączonym MFA. Raport Verizon Data Breach Investigations ujawnia, że 49% naruszeń danych dotyczy przejętych danych uwierzytelniających, co podkreśla konieczność dodatkowych warstw zabezpieczeń poza samymi hasłami. Organizacje bez wdrożonego MFA są wielokrotnie bardziej narażone na przejęcie konta, kradzież danych i sankcje regulacyjne. Koszty finansowe i wizerunkowe naruszeń bezpieczeństwa wielokrotnie przewyższają minimalną inwestycję wymaganą do wdrożenia MFA w całej organizacji.

Najważniejsze zagrożenia, przed którymi chroni MFA:

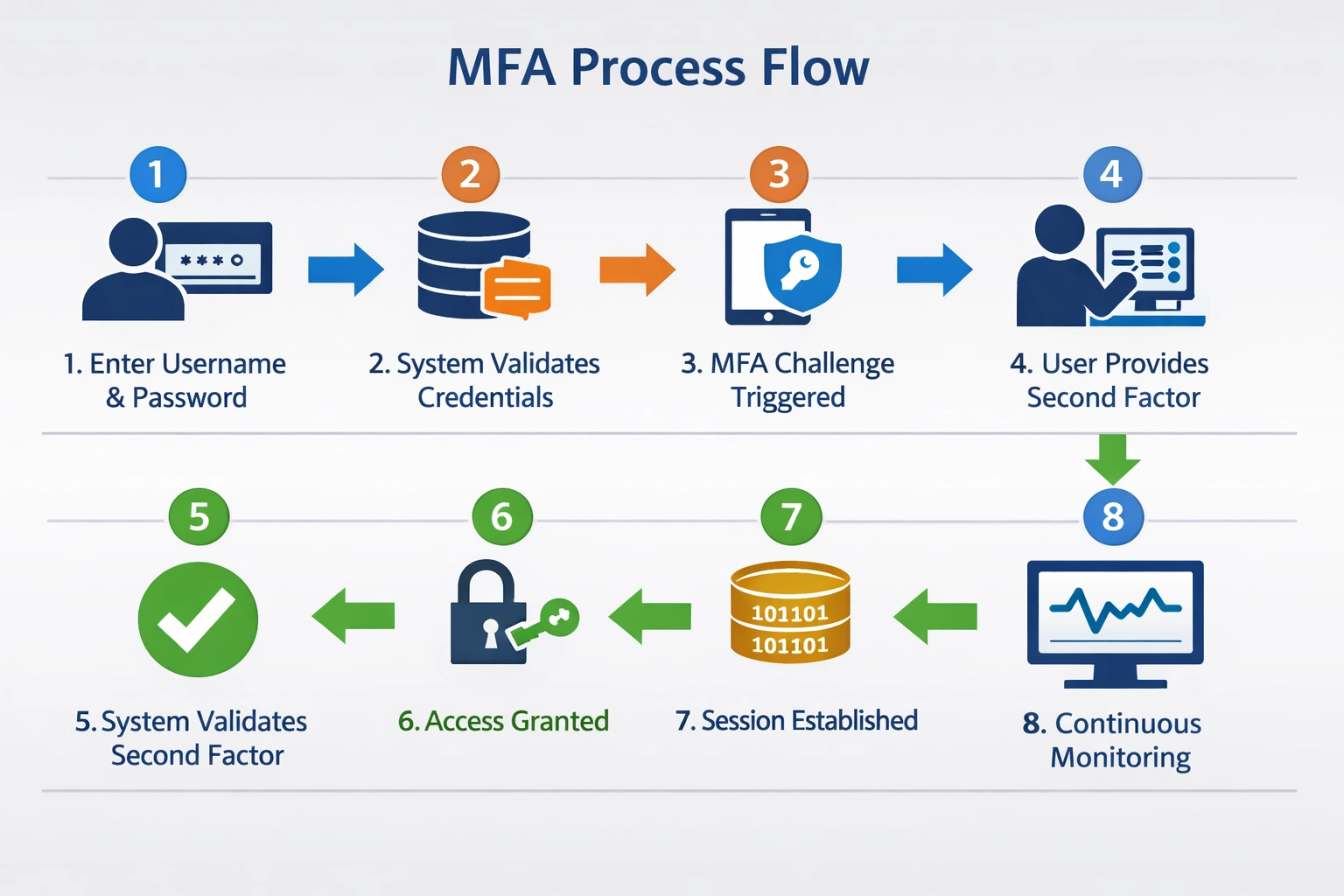

Proces uwierzytelniania MFA podąża za uporządkowanym schematem zaczynającym się od rejestracji użytkownika, podczas której system zapisuje czynniki uwierzytelniające i przechowuje je w bezpieczny sposób. W fazie rejestracji użytkownicy wybierają i konfigurują preferowane metody MFA, np. dodając numer telefonu do kodów SMS lub instalując aplikację uwierzytelniającą. Podczas próby logowania użytkownik najpierw podaje główne dane uwierzytelniające (zwykle nazwę użytkownika i hasło), które system weryfikuje względem zapisanych danych. Po poprawnej weryfikacji podstawowych danych system uruchamia wyzwanie drugiego czynnika, prosząc użytkownika o weryfikację za pomocą wybranej metody MFA. Użytkownik odpowiada na to wyzwanie, wpisując kod z aplikacji uwierzytelniającej, akceptując powiadomienie push na telefonie lub wykonując skan biometryczny. Po pomyślnej weryfikacji wszystkich wymaganych czynników system przyznaje dostęp i ustanawia bezpieczną sesję użytkownika. Zarządzanie sesją w systemach MFA obejmuje mechanizmy wygasania wymagające ponownego uwierzytelnienia po okresach nieaktywności, co uniemożliwia wykorzystanie porzuconych sesji. Zaawansowane wdrożenia korzystają z adaptacyjnego MFA, który dynamicznie dostosowuje wymagania uwierzytelniania na podstawie czynników ryzyka, takich jak lokalizacja logowania, typ urządzenia czy wzorce zachowań użytkownika.

Kroki procesu uwierzytelniania MFA:

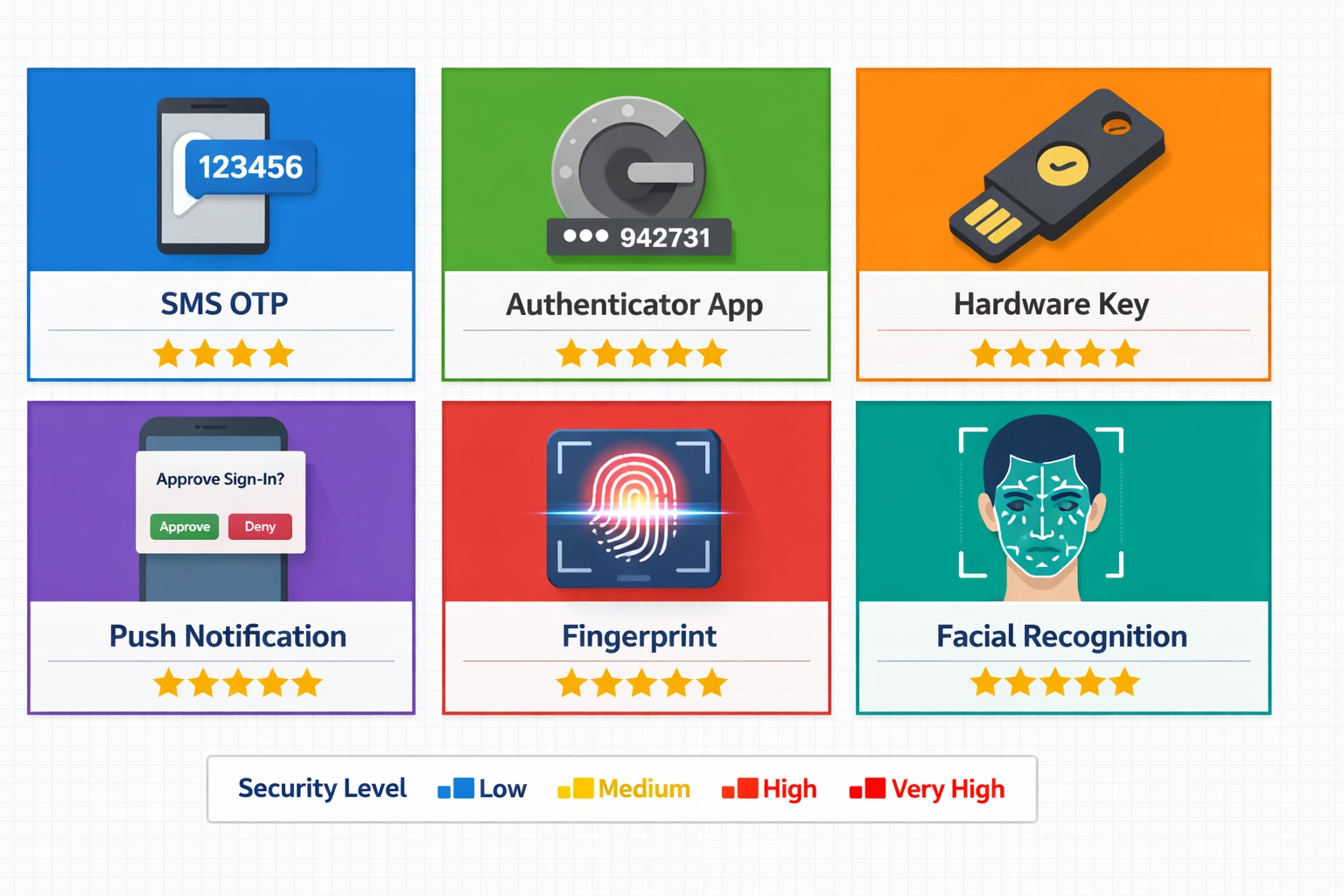

Czynniki wiedzy to tradycyjna metoda uwierzytelniania, obejmująca hasła, kody PIN i odpowiedzi na pytania bezpieczeństwa. Choć łatwe do wdrożenia i nie wymagają dodatkowego sprzętu, są podatne na ataki phishingowe, inżynierię społeczną oraz wielokrotne użycie tych samych haseł w różnych serwisach. Czynniki posiadania wymagają od użytkownika posiadania określonego urządzenia fizycznego, np. smartfona, sprzętowego klucza bezpieczeństwa lub karty inteligentnej, co znacząco utrudnia nieautoryzowany dostęp. Do metod opartych na posiadaniu należą jednorazowe hasła SMS (OTP), jednorazowe hasła czasowe (TOTP) generowane przez aplikacje uwierzytelniające oraz powiadomienia push na zarejestrowane urządzenia. Czynniki inherentne, znane jako czynniki biometryczne, weryfikują unikalne cechy biologiczne lub behawioralne użytkownika, takie jak odciski palców, rozpoznawanie twarzy, rozpoznawanie głosu czy skanowanie tęczówki. Uwierzytelnianie biometryczne zapewnia wyjątkowe bezpieczeństwo, ponieważ tych cech nie da się łatwo ukraść, udostępnić ani podrobić, choć wymagają one specjalistycznego sprzętu i mogą budzić obawy dotyczące prywatności. Najbezpieczniejsze wdrożenia łączą czynniki ze wszystkich trzech kategorii, np. wymagając hasła (wiedza), kodu z aplikacji uwierzytelniającej (posiadanie) i skanu odcisku palca (inherencja). Organizacje powinny ocenić swoje konkretne wymagania bezpieczeństwa, bazę użytkowników i możliwości infrastruktury przy wyborze metod MFA. Zrównoważone podejście zazwyczaj polega na połączeniu czynnika wiedzy z czynnikiem posiadania lub inherentnym, aby osiągnąć silne bezpieczeństwo bez nadmiernej uciążliwości dla legalnych użytkowników.

| Metoda | Poziom bezpieczeństwa | Wygoda użytkownika | Koszt | Podatność |

|---|---|---|---|---|

| SMS OTP | Średni | Wysoka | Niski | Zamiana karty SIM, przechwycenie |

| Aplikacja uwierzytelniająca (TOTP) | Wysoki | Wysoka | Niski | Utrata urządzenia, malware |

| Sprzętowe klucze bezpieczeństwa | Bardzo wysoki | Średnia | Średni | Utrata fizyczna |

| Powiadomienia push | Wysoki | Bardzo wysoka | Niski | Zmęczenie powiadomieniami |

| Biometria (odcisk palca) | Bardzo wysoki | Bardzo wysoka | Średni | Podrabianie, obawy o prywatność |

| Biometria (rozpoznawanie twarzy) | Bardzo wysoki | Bardzo wysoka | Średni | Deepfake, warunki oświetleniowe |

| Pytania bezpieczeństwa | Niski | Wysoka | Niski | Inżynieria społeczna |

| Weryfikacja e-mail | Średni | Wysoka | Niski | Przejęcie konta e-mail |

MFA zapewnia wyjątkową ochronę przed nieautoryzowanym dostępem – badania pokazują, że MFA zapobiega 99,2% prób przejęcia kont, czyniąc go jednym z najskuteczniejszych dostępnych zabezpieczeń. Po włączeniu MFA skuteczność ataków phishingowych gwałtownie spada, ponieważ atakujący nie uzyskają dostępu wyłącznie na podstawie skradzionych danych logowania – musieliby również przejąć drugi czynnik. Ataki credential stuffing, wykorzystujące wyciekłe kombinacje loginów i haseł, stają się praktycznie nieskuteczne przy wdrożonym MFA, gdyż atakujący nie mogą użyć tych samych danych na wielu kontach bez zdobycia drugiego czynnika. Organizacje wdrażające MFA odnotowują znaczący spadek liczby zgłoszeń do helpdesku dotyczących blokad kont i resetowania haseł, gdyż użytkownicy rzadziej padają ofiarą przejęcia danych uwierzytelniających. Ochrona ta obejmuje nie tylko atakujących z zewnątrz, ale także zagrożenia wewnętrzne – MFA zapewnia, że nawet pracownik z legalnymi danymi logowania nie uzyska dostępu bez odpowiedniego uwierzytelnienia. MFA redukuje ryzyko wycieku danych szacunkowo o 50-80% w zależności od metody wdrożenia i kontekstu organizacji. Wdrożenie MFA to także sygnał dla kontrahentów i klientów, że organizacja stosuje najlepsze praktyki bezpieczeństwa, co może zwiększyć zaufanie, obniżyć składki ubezpieczeniowe i chronić reputację marki na coraz bardziej świadomym rynku.

Organizacje korporacyjne stają przed wyjątkowymi wyzwaniami w zakresie bezpieczeństwa podczas zarządzania dostępem dla rozproszonych zespołów, wielu aplikacji i złożonej infrastruktury, dlatego wdrożenie MFA jest kluczowym elementem ich strategii bezpieczeństwa. Praca zdalna zasadniczo zmieniła krajobraz zagrożeń, ponieważ pracownicy mają dostęp do zasobów firmowych z różnych lokalizacji, urządzeń i sieci, które mogą być mniej bezpieczne niż tradycyjne środowisko biurowe. Dostęp przez VPN, zapewniający szyfrowane tunele dla zdalnych pracowników, staje się znacznie bezpieczniejszy, gdy jest połączony z MFA, uniemożliwiając nieautoryzowany dostęp nawet w przypadku przejęcia danych do VPN. Wszystkie aplikacje SaaS, stanowiące dziś podstawę działalności wielu firm, powinny być chronione przez MFA, aby zapobiegać przejęciom kont i nieautoryzowanemu dostępowi do danych. Platformy zarządzania tożsamością i dostępem (IAM) w chmurze umożliwiają konsekwentne wdrożenie MFA we wszystkich aplikacjach i usługach, niezależnie od tego, czy są hostowane lokalnie czy w chmurze. Polityki dostępu warunkowego pozwalają wymuszać MFA na podstawie określonych warunków – np. żądać silniejszego uwierzytelnienia dla wrażliwych aplikacji lub podczas logowania z nieznanych lokalizacji. Integracja z rozwiązaniami pojedynczego logowania (SSO) umożliwia użytkownikowi jednorazowe uwierzytelnienie z użyciem MFA i dostęp do wielu aplikacji bez konieczności ponownej weryfikacji. Organizacje powinny priorytetowo wdrażać MFA dla systemów krytycznych, kont administracyjnych i aplikacji obsługujących dane wrażliwe, zanim rozszerzą go na całą bazę użytkowników.

Przykłady zastosowania MFA w firmach:

Ramowe regulacje i standardy branżowe coraz częściej wymagają MFA jako podstawowego zabezpieczenia, przez co zapewnienie zgodności staje się jednym z głównych powodów wdrażania MFA przez organizacje. Ustawa o przenośności i odpowiedzialności w ubezpieczeniach zdrowotnych (HIPAA) wymaga od podmiotów przetwarzających dane medyczne wdrożenia kontroli dostępu, w tym uwierzytelniania wieloskładnikowego dla systemów obsługujących chronione informacje zdrowotne (PHI). Standard bezpieczeństwa danych branży kart płatniczych (PCI-DSS) nakłada obowiązek stosowania MFA przy każdym dostępie do środowisk z danymi posiadaczy kart, co jest niezbędne dla organizacji przetwarzających płatności kartami. Ogólne rozporządzenie o ochronie danych (GDPR) zobowiązuje organizacje do wdrożenia odpowiednich środków technicznych i organizacyjnych w celu ochrony danych osobowych, przy czym MFA jest uznawane za najlepszą praktykę kontroli dostępu. Ramy bezpieczeństwa Narodowego Instytutu Standaryzacji i Technologii (NIST) oraz publikacja specjalna 800-63B wyraźnie zalecają MFA do ochrony systemów i danych wrażliwych. Federalny Program Zarządzania Ryzykiem i Autoryzacją (FedRAMP) wymaga MFA od wszystkich dostawców usług chmurowych obsługujących dane federalne, ustanawiając MFA jako minimalny wymóg bezpieczeństwa przy kontraktach rządowych. Organizacje działające w regulowanych sektorach powinny sprawdzić konkretne wymagania dotyczące MFA dla danej branży i wdrożyć rozwiązania spełniające lub przewyższające te standardy.

| Regulacja | Branża | Wymóg MFA | Zakres |

|---|---|---|---|

| HIPAA | Opieka zdrowotna | Wymagane dla dostępu do PHI | Podmioty objęte i partnerzy biznesowi |

| PCI-DSS | Przetwarzanie płatności | Wymagane dla danych posiadaczy kart | Wszystkie organizacje przetwarzające płatności kartami |

| GDPR | Ochrona danych | Zalecana najlepsza praktyka | Organizacje przetwarzające dane mieszkańców UE |

| NIST 800-63B | Administracja/rząd | Wymagane dla systemów wrażliwych | Agencje federalne i kontrahenci |

| FedRAMP | Usługi chmurowe | Wymagane dla każdego dostępu | Dostawcy chmury obsługujący agencje rządowe |

| SOC 2 | Dostawcy usług | Zalecana kontrola | Organizacje przechodzące audyt SOC 2 |

| ISO 27001 | Bezpieczeństwo informacji | Zalecana kontrola | Organizacje ubiegające się o certyfikat ISO |

Skuteczne wdrożenie MFA wymaga starannego planowania, zaangażowania interesariuszy i stopniowego wprowadzania, które łączy wymagania bezpieczeństwa z akceptacją użytkowników i gotowością organizacji. Proces warto rozpocząć od kompleksowego audytu systemów, aplikacji i bazy użytkowników, by zidentyfikować, które zasoby wymagają ochrony MFA i które metody uwierzytelniania są najbardziej odpowiednie dla każdego przypadku. Stopniowe wdrażanie, zaczynając od kont wysokiego ryzyka, takich jak administratorzy i użytkownicy uprzywilejowani, umożliwia wychwycenie i rozwiązanie problemów zanim MFA obejmie wszystkich użytkowników. Szkolenia i komunikacja z użytkownikami są kluczowe – pracownicy muszą zrozumieć powody wdrożenia MFA, sposoby korzystania z wybranych metod oraz jak rozwiązywać typowe problemy. Organizacje powinny wybierać metody MFA łączące wymogi bezpieczeństwa z wygodą użytkownika, unikając nadmiernie skomplikowanych rozwiązań, które mogą prowadzić do oporu lub obchodzenia zabezpieczeń. Integracja z istniejącymi systemami zarządzania tożsamością zapewnia spójność wdrożenia MFA w całej organizacji i redukuje obciążenie administracyjne. Zespoły wsparcia powinny być odpowiednio przeszkolone i wyposażone w zasoby do pomocy użytkownikom podczas migracji, w tym jasną dokumentację i procedury eskalacji problemów związanych z MFA. Regularne monitorowanie i optymalizacja polityk MFA gwarantuje, że wdrożenie nadal spełnia cele bezpieczeństwa, dostosowując się do zmian środowiska zagrożeń i potrzeb użytkowników.

Etapy wdrożenia MFA:

Chociaż MFA zapewnia wyjątkowe korzyści w zakresie bezpieczeństwa, organizacje muszą zmierzyć się z kilkoma wyzwaniami i pojawiającymi się zagrożeniami, by wdrożenia pozostały skuteczne wobec ewoluujących technik ataków. Ataki typu “zmęczenie MFA” wykorzystują frustrację użytkowników, wysyłając powtarzające się żądania uwierzytelnienia w nadziei, że użytkownik zaakceptuje złośliwą próbę z przyzwyczajenia lub zniecierpliwienia. Ataki SIM swapping są wymierzone w metody MFA oparte na posiadaniu, polegając na przekonaniu operatora do przeniesienia numeru telefonu ofiary na urządzenie atakującego, co pozwala przejąć SMS-owe kody jednorazowe. Metody odporne na phishing, takie jak sprzętowe klucze bezpieczeństwa FIDO2 czy Windows Hello for Business, zapewniają najlepszą ochronę przed phishingiem, ponieważ kryptograficznie wiążą uwierzytelnianie z legalną usługą. Przejęcie sesji pozostaje zagrożeniem nawet przy włączonym MFA – atakujący, który uzyska dostęp do aktywnej sesji, może wykonywać akcje bez dodatkowego uwierzytelnienia. Organizacje powinny wdrażać odporne na phishing metody MFA dla kont wysokiej wartości i systemów wrażliwych, mimo że mogą wymagać one dodatkowego sprzętu lub inwestycji w infrastrukturę. Ciągłe monitorowanie i korzystanie z informacji o zagrożeniach pomagają organizacjom identyfikować nowe techniki ataków i odpowiednio dostosowywać strategie MFA.

Wyzwania MFA i sposoby ich ograniczania:

Przyszłość uwierzytelniania zmierza w stronę uwierzytelniania bezhasłowego, gdzie użytkownicy potwierdzają swoją tożsamość za pomocą metod niewymagających tradycyjnych haseł, takich jak biometria czy sprzętowe klucze bezpieczeństwa. Adaptacyjne MFA oparte na sztucznej inteligencji i uczeniu maszynowym będzie dynamicznie dostosowywać wymagania uwierzytelniania na podstawie bieżącej oceny ryzyka, analizy zachowań użytkownika oraz kontekstowych czynników, takich jak lokalizacja, urządzenie i wzorce dostępu. Ciągłe uwierzytelnianie to nowy paradygmat, w którym systemy nieustannie weryfikują tożsamość użytkownika w trakcie trwania sesji zamiast tylko podczas logowania, wykrywając i reagując na podejrzaną aktywność w czasie rzeczywistym. Technologie biometryczne stale się rozwijają – poprawa dokładności, szybkości i odporności na podrabianie sprawia, że czynniki biometryczne są coraz bardziej dostępne dla szerokiego grona użytkowników. Modele bezpieczeństwa Zero Trust wymuszają wdrożenie MFA jako podstawowej zasady, wymagając uwierzytelnienia i autoryzacji przy każdym żądaniu dostępu, niezależnie od lokalizacji sieci czy stanu urządzenia. Rozważane są zdecentralizowane rozwiązania tożsamości oraz mechanizmy uwierzytelniania oparte na blockchainie jako alternatywa dla scentralizowanych dostawców tożsamości, oferując użytkownikom większą kontrolę nad własnymi danymi uwierzytelniającymi. Organizacje powinny już teraz przygotowywać się do tej transformacji, oceniając rozwiązania bezhasłowe, inwestując w edukację użytkowników na temat nowych metod uwierzytelniania oraz projektując systemy gotowe do adaptacji do przyszłych technologii uwierzytelniania, gdy staną się one powszechne.

Chroń swoją sieć partnerską dzięki funkcjom bezpieczeństwa klasy korporacyjnej, w tym obsłudze uwierzytelniania wieloskładnikowego. PostAffiliatePro pomaga zarządzać bezpiecznymi relacjami partnerskimi przy zachowaniu zgodności ze standardami branżowymi.

Odkryj, jak wsparcie wielojęzyczne umożliwia partnerom lepsze zrozumienie platformy, maksymalne wykorzystanie funkcji i skuteczniejszą promocję na całym świecie...

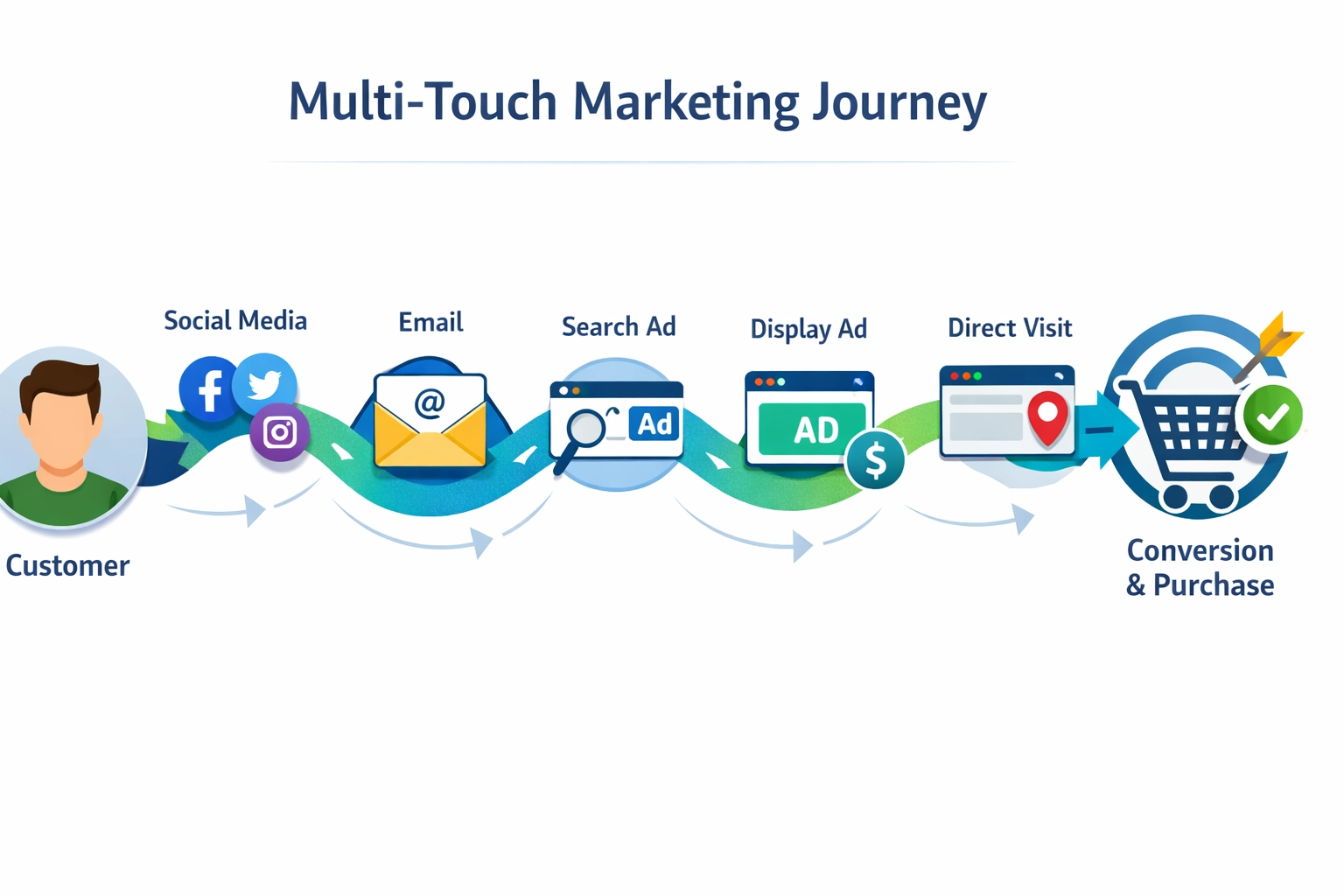

Dowiedz się, jak zaawansowane śledzenie afiliacyjne i modele atrybucji wielokanałowej pomagają mierzyć rzeczywisty ROI.

Post Affiliate Pro bardzo poważnie podchodzi do cyberbezpieczeństwa. Dowiedz się, jakie środki ochrony stosujemy, aby zabezpieczyć Twoje dane przed hakerami....

Zgoda na Pliki Cookie

Używamy plików cookie, aby poprawić jakość przeglądania i analizować nasz ruch. See our privacy policy.