Wykrywanie Spiderów

Komputerowe spidery to specjalne boty zaprojektowane do spamowania Twojego adresu e-mail lub strony internetowej. Aby zapobiec atakom na Twoje witryny, korzysta...

Dowiedz się, czym są wirusy komputerowe typu spider, jak rozprzestrzeniają się w sieciach oraz poznaj skuteczne strategie ochrony. Kompleksowy przewodnik po zagrożeniach związanych z samoreplikującym się złośliwym oprogramowaniem w 2025 roku.

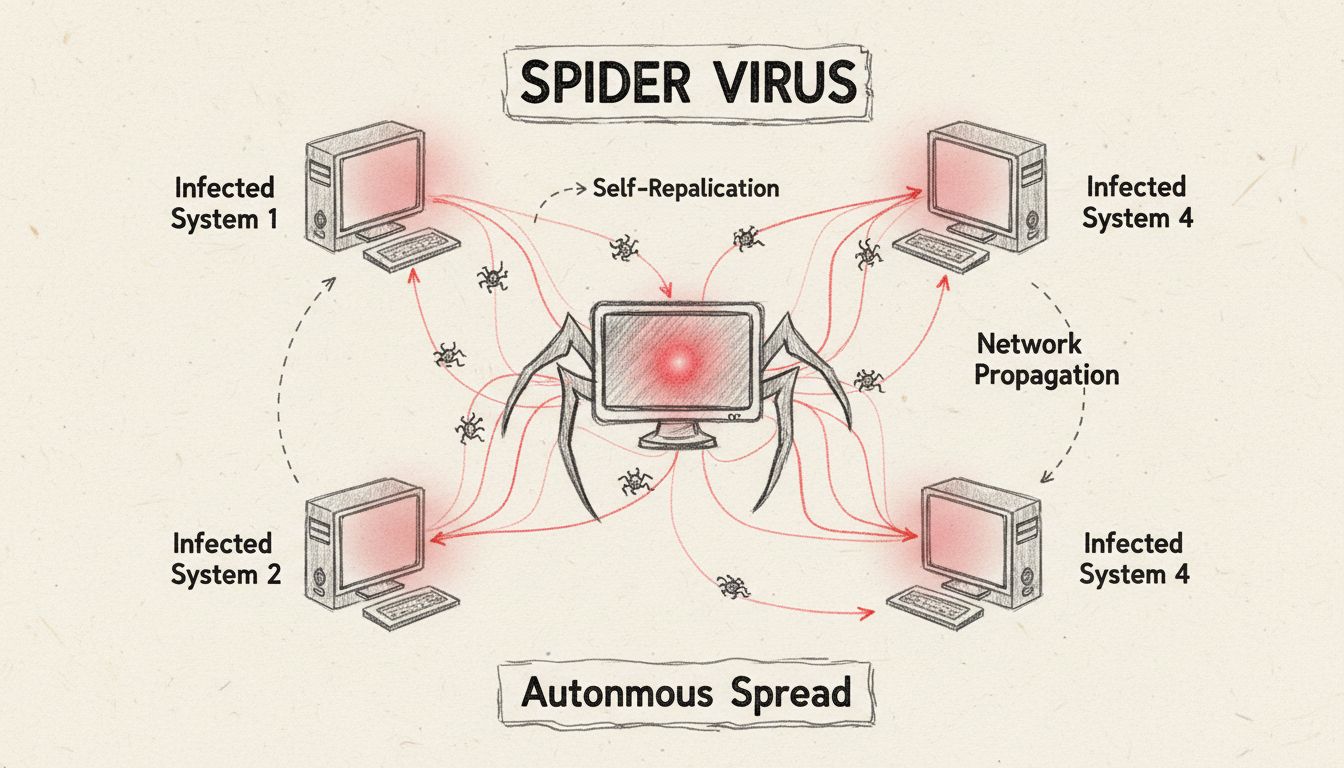

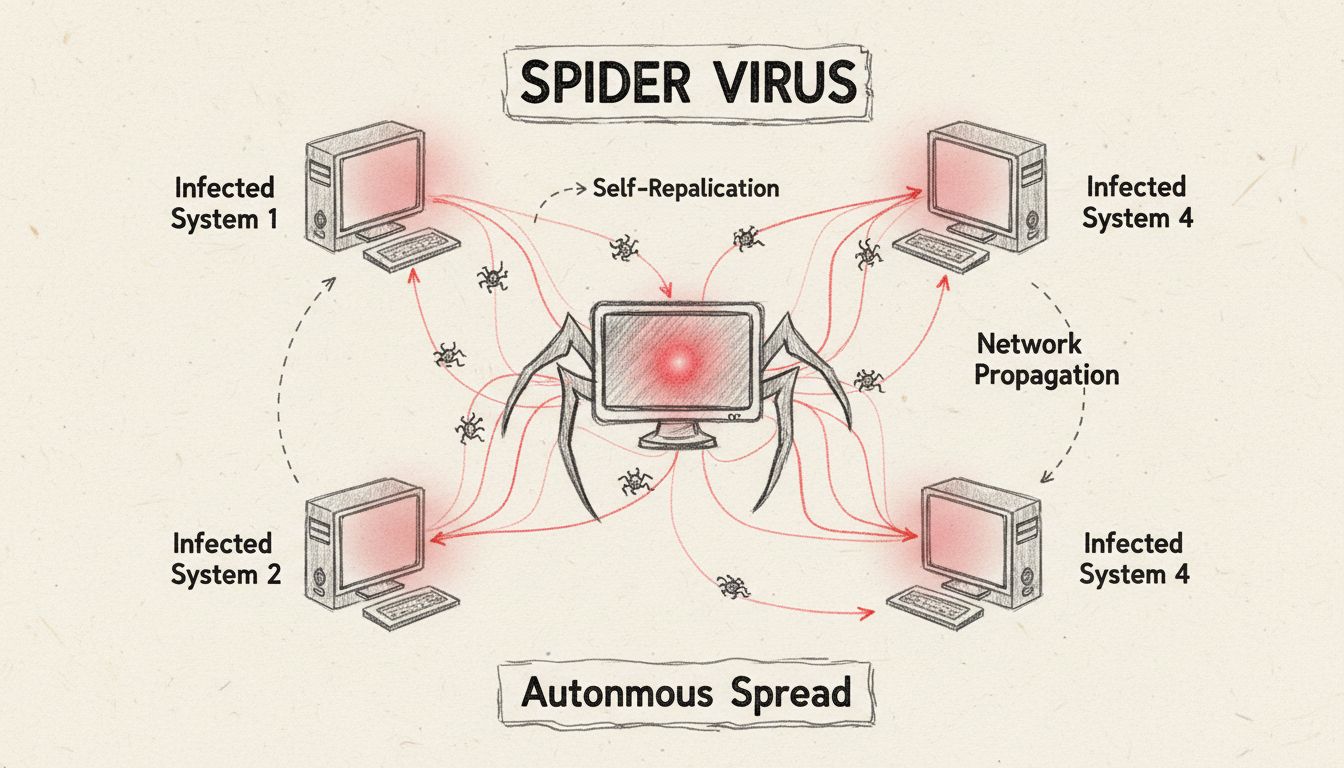

Wirus komputerowy typu spider to samoreplikujące się złośliwe oprogramowanie zaprojektowane do rozprzestrzeniania się poprzez infekowanie innych komputerów w sieciach. W przeciwieństwie do tradycyjnych wirusów, wirusy typu spider działają autonomicznie, rozprzestrzeniając się przez połączenia sieciowe bez udziału użytkownika, co czyni je szczególnie niebezpiecznymi dla organizacji.

Wirus komputerowy typu spider to zaawansowana kategoria samoreplikującego się złośliwego oprogramowania, które działa z dużą autonomią w połączonych sieciach komputerowych. Termin “spider” (pająk) metaforycznie opisuje sposób, w jaki te wirusy rozprzestrzeniają infekcję niczym pajęczyna oplatająca wiele systemów, tworząc coraz większą sieć zainfekowanych urządzeń. W przeciwieństwie do tradycyjnych wirusów komputerowych, które wymagają działania użytkownika, aby się rozprzestrzeniać, wirusy typu spider wykorzystują luki w zabezpieczeniach sieciowych do samodzielnej replikacji i rozprzestrzeniania się, co czyni je wielokrotnie bardziej niebezpiecznymi w środowiskach korporacyjnych. Zasadniczą cechą odróżniającą wirusy spider od konwencjonalnych złośliwych programów jest ich zdolność do działania jako samodzielne programy, które potrafią identyfikować, infiltrować i kompromitować inne systemy bez ludzkiej interwencji czy aktywacji plików gospodarza.

Różnica między wirusami spider a tradycyjnymi wirusami komputerowymi jest kluczowa dla zrozumienia współczesnych zagrożeń cyberbezpieczeństwa. Tradycyjne wirusy wymagają podpięcia się do pliku gospodarza i aktywują się dopiero wtedy, gdy użytkownik uruchomi zainfekowany plik lub program. Dla kontrastu, wirusy typu spider funkcjonują jako niezależne byty, które mogą replikować się i rozprzestrzeniać w sieci natychmiast po uzyskaniu dostępu do systemu. Ta podstawowa różnica sprawia, że wirusy spider mogą skompromitować całą infrastrukturę sieciową w ciągu kilku godzin, podczas gdy tradycyjne wirusy zwykle infekują pojedyncze komputery lub wymagają interakcji użytkownika do dalszego rozprzestrzeniania się. Mechanizm rozprzestrzeniania się wirusów spider wykorzystuje połączenia sieciowe, systemy poczty elektronicznej, protokoły udostępniania plików oraz luki w zabezpieczeniach systemowych, co prowadzi do wykładniczego wzrostu infekcji na połączonych urządzeniach.

| Cecha | Wirus Spider | Tradycyjny Wirus |

|---|---|---|

| Wymóg gospodarza | Działa niezależnie | Wymaga pliku gospodarza |

| Sposób aktywacji | Automatyczna po wejściu | Wymaga działania użytkownika |

| Mechanizm rozprzestrzeniania | Autonomiczna replikacja w sieci | Ręczne przenoszenie plików |

| Szybkość rozprzestrzeniania | Wykładnicza (godziny-dni) | Liniowa (dni-tygodnie) |

| Potrzeba interwencji użytkownika | Nie | Tak |

| Wpływ na sieć | Zagrożona cała infrastruktura | Głównie pojedyncze systemy |

| Trudność wykrycia | Wysoka (działa w tle) | Umiarkowana (widoczne zmiany plików) |

Wirusy spider stosują zaawansowane techniki propagacji, które równocześnie wykorzystują wiele wektorów ataku, aby zmaksymalizować tempo infekcji w sieci. Po uzyskaniu dostępu do systemu, wirus spider natychmiast zaczyna skanować sieć w poszukiwaniu podatnych na atak urządzeń – identyfikuje komputery z nieaktualnym oprogramowaniem, niezałatanymi lukami w zabezpieczeniach lub słabymi mechanizmami uwierzytelniania. Następnie replikuje się i przesyła kopie do tych podatnych systemów za pośrednictwem różnych kanałów, w tym protokołów poczty elektronicznej, usług udostępniania plików w sieci, komunikatorów internetowych oraz bezpośrednich połączeń sieciowych. Ten autonomiczny proces replikacji tworzy efekt kaskadowy, w którym każdy nowo zainfekowany komputer staje się punktem dystrybucji kolejnych infekcji, co prowadzi do wykładniczego wzrostu liczby skompromitowanych systemów w infrastrukturze sieciowej.

Początkowy wektor infekcji wirusów spider zwykle obejmuje e-maile phishingowe z złośliwymi załącznikami, zainfekowane strony internetowe udostępniające pliki do pobrania lub wykorzystanie znanych luk w niezałatanych systemach. Po uruchomieniu na docelowym komputerze, wirus spider ustanawia mechanizmy trwałości, które pozwalają mu przetrwać ponowne uruchomienie systemu i unikać wykrycia przez programy antywirusowe. Wiele współczesnych wirusów spider przenosi dodatkowe ładunki, takie jak ransomware, spyware lub trojany z backdoorem, umożliwiające atakującym długotrwały dostęp do zainfekowanych systemów. Wirus może także instalować się w sektorze rozruchowym systemu lub tworzyć ukryte procesy, które zużywają zasoby systemowe, pozostając niewidocznymi dla standardowych narzędzi monitorujących bezpieczeństwo.

Wiele notorycznych rodzin złośliwego oprogramowania wykazuje cechy wirusa spider dzięki swoim autonomicznym możliwościom propagacji. Robak Morris, wypuszczony w 1988 roku, był jednym z pierwszych udokumentowanych przykładów samoreplikującego się robaka sieciowego, który rozprzestrzenił się na tysiące komputerów, powodując straty szacowane na 10-100 milionów dolarów. Storm Worm z 2007 roku zainfekował ponad 1,2 miliarda systemów poczty elektronicznej i utworzył botnet około miliona skompromitowanych komputerów, który działał przez ponad dekadę. Robak SQL Slammer generował losowe adresy IP i próbował infekować je bez rozróżnienia, co skutkowało ponad 75 000 zainfekowanych komputerów biorących udział w skoordynowanych atakach DDoS w ciągu kilku godzin od jego wypuszczenia. W ostatnich latach ransomware WannaCry wykorzystywał mechanizmy propagacji charakterystyczne dla robaków, pozwalające mu rozprzestrzeniać się w sieciach przez lukę EternalBlue i zainfekować setki tysięcy systemów na całym świecie w ciągu kilku dni.

File Spider ransomware to współczesny przykład złośliwego oprogramowania typu spider, które łączy autonomiczną propagację ze zdolnościami szyfrowania. Ransomware ten rozprzestrzenia się przez złośliwe załączniki e-mail zawierające dokumenty MS Office z makrami pobierającymi i uruchamiającymi ładunek malware. Po dostaniu się do systemu, File Spider szyfruje pliki za pomocą szyfrowania AES-128 i dodaje rozszerzenie “.spider” do zaszyfrowanych plików, czyniąc je niedostępnymi. Oprogramowanie wykorzystuje szyfrowanie RSA do zarządzania kluczami, przechowując klucze deszyfrujące na zdalnych serwerach kontrolowanych przez cyberprzestępców. Te przykłady pokazują, jak wirusy spider ewoluowały od prostych programów samoreplikujących się do zaawansowanych, wieloetapowych ataków łączących autonomiczną propagację z destrukcyjnymi ładunkami, maksymalizującymi szkody i zyski finansowe.

Wykrycie infekcji wirusem spider wymaga czujności i znajomości typowych wskaźników sugerujących kompromitację sieci. Organizacje powinny monitorować nietypowe wzorce ruchu sieciowego, zwłaszcza nieoczekiwane połączenia wychodzące z nieznanymi adresami IP lub domenami, co może wskazywać na komunikację z serwerami dowodzenia (C&C). Spadek wydajności systemu, obejmujący niewyjaśnione skoki użycia procesora, nadmierne operacje dyskowe czy zużycie pasma sieciowego, często wskazuje na aktywną propagację malware. Systemy poczty elektronicznej mogą wykazywać podejrzaną aktywność, taką jak masowe wysyłanie wiadomości bez autoryzacji użytkownika czy automatyczne tworzenie nietypowych reguł przekierowania poczty. Dzienniki zdarzeń bezpieczeństwa często zawierają nieudane próby logowania, działania związane z eskalacją uprawnień lub tworzeniem nowych kont użytkowników – wykorzystywanych przez napastników do utrzymania dostępu do skompromitowanych systemów.

Dodatkowe symptomy to niespodziewane awarie systemu, błędy typu blue screen czy samoczynne restarty, które mogą występować, gdy wirus próbuje wykorzystać luki w systemie lub unikać wykrycia. Użytkownicy mogą zauważyć uruchamianie się nieznanych programów podczas startu systemu, pojawianie się dziwnych ikon na pulpicie czy zmianę ustawień przeglądarki bez zgody. Anomalie w systemie plików, takie jak nieoczekiwane modyfikacje plików, tworzenie ukrytych katalogów czy zmiany w plikach systemowych, mogą świadczyć o obecności malware. Administratorzy powinni wdrożyć ciągły monitoring ruchu sieciowego, systemy monitorowania integralności plików oraz narzędzia do analizy behawioralnej, które wykrywają nietypowe działania charakterystyczne dla propagacji wirusów spider przed szeroką kompromitacją sieci.

Skuteczna ochrona przed wirusami spider wymaga wielowarstwowego podejścia do bezpieczeństwa, które obejmuje równoczesne zabezpieczenie wielu wektorów ataku. Organizacje muszą utrzymywać aktualne poprawki bezpieczeństwa dla wszystkich systemów operacyjnych i aplikacji, ponieważ wirusy spider często wykorzystują znane luki, które można załatać. Wdrożenie zaawansowanych zapór sieciowych z funkcjami wykrywania i zapobiegania włamaniom pozwala blokować nieautoryzowane połączenia i identyfikować podejrzane wzorce ruchu wskazujące na propagację malware. Nowoczesne rozwiązania ochrony punktów końcowych, wykorzystujące analizę behawioralną, algorytmy uczenia maszynowego i technologie sandboxingu, mogą wykrywać i izolować wirusy spider zanim ustanowią one trwałość w systemach.

Segmentacja sieci to kluczowa strategia defensywna ograniczająca ruch boczny wirusów spider przez izolowanie krytycznych systemów i wrażliwych danych od sieci ogólnego przeznaczenia. Organizacje powinny wdrożyć rygorystyczną kontrolę dostępu, egzekwować silne mechanizmy uwierzytelniania, w tym uwierzytelnianie wieloskładnikowe, oraz prowadzić szczegółowe dzienniki wszystkich dostępów i modyfikacji systemowych. Regularne szkolenia z zakresu bezpieczeństwa dla pracowników zmniejszają ryzyko skutecznych ataków phishingowych, które często stanowią początkowy wektor infekcji wirusami spider. Utrzymywanie kopii zapasowych krytycznych danych w trybie offline zapewnia możliwość odzyskania po ataku ransomware bez konieczności płacenia okupu cyberprzestępcom. Wdrożenie rozwiązań zabezpieczających pocztę elektroniczną, które skanują załączniki, blokują podejrzane linki i weryfikują tożsamość nadawców, może zapobiegać dotarciu złośliwych wiadomości do użytkowników końcowych. PostAffiliatePro oferuje kompleksowe funkcje bezpieczeństwa zintegrowane z platformą marketingu afiliacyjnego, chroniąc sieci partnerskie przed zagrożeniami malware i zapewniając bezpieczną obsługę transakcji we wszystkich połączonych systemach.

Skuteczne reagowanie na infekcje wirusem spider wymaga natychmiastowych działań w celu ograniczenia zagrożenia i minimalizacji szkód dla systemów oraz danych organizacji. Po wykryciu infekcji należy natychmiast odizolować zainfekowane systemy od sieci, aby zapobiec dalszemu rozprzestrzenianiu się wirusa na niezainfekowane komputery. Odłączenie zainfekowanych urządzeń zarówno od sieci przewodowej, jak i bezprzewodowej zatrzymuje rozprzestrzenianie się wirusa, umożliwiając zespołom bezpieczeństwa analizę i usunięcie infekcji. Nośniki zewnętrzne również powinny zostać odłączone od zainfekowanych systemów, by zapobiec przeniesieniu wirusa do kopii zapasowych bądź na nośniki przenośne, które mogą później ponownie zainfekować sieć.

Profesjonalne zespoły ds. reagowania na incydenty powinny przeprowadzić szczegółową analizę śledczą zainfekowanych systemów, aby zidentyfikować wektor ataku, określić zakres kompromitacji oraz zabezpieczyć dowody dla ewentualnych działań prawnych. Narzędzia antywirusowe i antymalware należy uruchomić w trybie awaryjnym z wyłączoną siecią, co ogranicza liczbę aktywnych procesów i ułatwia wykrycie oraz usunięcie malware. Przywracanie systemów z czystych kopii zapasowych wykonanych przed infekcją to najpewniejsza metoda odzyskania sprawności, zapewniająca całkowite usunięcie składników malware i przywrócenie integralności systemu. Po odzyskaniu systemów organizacje powinny wdrożyć wzmożony monitoring i systemy detekcji, by wykryć ewentualne pozostałości malware lub backdoory, które mogły zostać zainstalowane przez atakujących. Regularne audyty bezpieczeństwa i testy penetracyjne pozwalają wykryć luki, które wirusy spider mogłyby wykorzystać, umożliwiając wzmocnienie zabezpieczeń zanim dojdzie do ataku.

PostAffiliatePro oferuje kompleksowe funkcje bezpieczeństwa chroniące Twoją platformę marketingu afiliacyjnego przed infekcjami malware i cyberzagrożeniami. Zabezpiecz infrastrukturę sieciową i zapewnij bezpieczne transakcje wszystkim partnerom.

Komputerowe spidery to specjalne boty zaprojektowane do spamowania Twojego adresu e-mail lub strony internetowej. Aby zapobiec atakom na Twoje witryny, korzysta...

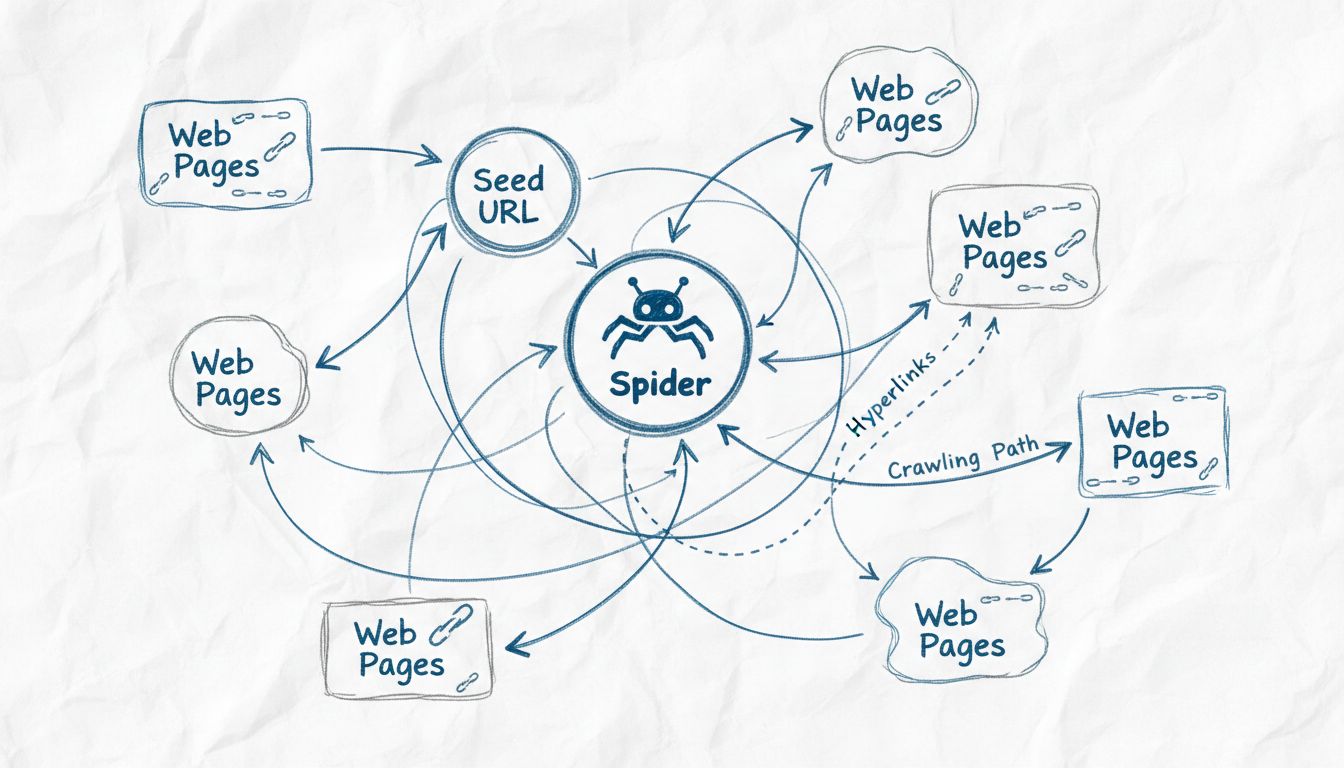

Dowiedz się, dlaczego roboty internetowe nazywane są pająkami, jak działają i jaką pełnią kluczową rolę w indeksowaniu wyszukiwarek. Poznaj techniczne mechanizm...

Pająki to boty stworzone do spamu, które mogą sprawiać wiele problemów Twojej firmie. Dowiedz się więcej o nich w artykule.

Zgoda na Pliki Cookie

Używamy plików cookie, aby poprawić jakość przeglądania i analizować nasz ruch. See our privacy policy.